3x-ui Nasıl Kurulur ve Doğru Sansür Karşıtı Yapılandırma Nasıl Seçilir?

Anahtar Kelimeler

Aşağıdaki hızlı sözlük, kurulum başlamadan önce terimleri netleştirir:

| Emoji + anahtar kelime | Kısa açıklama |

|---|---|

| ⚙️ 3x-ui | Xray-core için bir web kontrol paneli |

| 🚀 Xray-core | Gerçek proxy motoru |

| 📥 inbound | Sunucuda dinleme giriş noktası |

| 🔀 transport layer | Trafik akışının nasıl taşındığı |

| 🎭 Reality | Xray için bir gizlilik/güvenlik mekanizması |

Bir VPS Üzerine 3x-ui Nasıl Kurulur ve Doğru Sansür Karşıtı Yapılandırma Nasıl Seçilir

Bir gün VPN’iniz çalışır. Ertesi gün çalışmayı durdurur. Kısıtlayıcı ağlarda, engelleme genellikle trafiğin şifrelenip şifrelenmediğine değil, trafiğin kolayca sınıflandırılabilir görünüp görünmediğine odaklanır.

Bu, birçok eski VPN eğitiminin atladığı kısımdır. Şifreleme tek başına gizliliği garanti etmez. Ağlar, el sıkışma desenlerini, paket davranışını ve protokol parmak izlerini inceleyerek trafiğinizin sıradan görünmediğine karar verebilir. Bu yüzden soru “VPN’i nasıl kurarım?” olmaktan çıkar ve “trafiği filtrelemeye dayanacak kadar normal görünmesini nasıl sağlarım?” olur.

Bu kılavuz temel adımdır. Bir Ubuntu VPS üzerine çalışan bir 3x-ui paneli kuracak, yönetici yüzeyini doğru bir şekilde güvence altına alacak ve panel içinde neyi yapılandıracağınızı seçmek için net bir çerçeve ile ayrılacaksınız. AlexHost veya başka bir sağlayıcıdan küçük bir VPS üzerinde kendi barındırmanızı yapıyorsanız, kurulumun yönetilebilir hale gelmeye başladığı yer burasıdır.

3x-ui Gerçekte Nedir — ve Ne Değildir

Erken düzeltilecek en önemli yanlış anlama şudur: 3x-ui sansür-atlatma teknolojisi değildir. Bu bir kontrol panelidir. Xray onun altındaki motordur. Bu motordaki protokol, taşıma ve güvenlik seçimleri, trafiğinizin ağ üzerinde nasıl davrandığını belirler.

3x-ui önemlidir çünkü Xray’i elle düzenlenmiş bir JSON yığınından ortalama bir insanın çalıştırabileceği bir şeye dönüştürür. Girişler oluşturmak, müşteriler eklemek, bağlantıları veya QR kodlarını dışa aktarmak, sınırları yönetmek, coğrafi dosyaları güncellemek ve yönetici erişimi ve panel SSL’yi yönetmek için bir web kontrol paneli elde edersiniz.

Aşağıdaki hızlı sözlük, kurulum başlamadan önce terimleri netleştirir:

| Terim | Basit anlamı | Burada neden önemlidir |

|---|---|---|

| 3x-ui | Xray-core için bir web kontrol paneli | Bu kılavuzda kurduğunuz yönetim katmanıdır |

| Xray-core | Gerçek proxy motoru | Bu, protokolleri, yönlendirmeyi ve trafik davranışını yönetir |

| inbound | Sunucuda dinleme giriş noktası | Bu, müşterilerin nasıl bağlanacağını tanımladığınız yerdir |

| transport | Trafik akışının nasıl taşındığı | Örnekler arasında ham TCP, WebSocket veya gRPC bulunur |

| Reality | Xray için bir gizlilik/güvenlik mekanizması | Trafiğin sıradan HTTPS’ye daha çok benzemesine yardımcı olur |

📝 Not: 3x-ui, Xray-core için bir yönetim katmanı olarak en iyi şekilde anlaşılır ve proje kendisini kişisel kullanım yazılımı olarak çerçeveler, sertleştirilmiş üretim altyapısı olarak değil.

Bu ayrım güvenlik için de önemlidir. Güçlü yönetici kimlik bilgilerine sahip HTTPS etkin bir panel, kontrol yüzeyini — oturum açıp sunucuyu yönettiğiniz yeri korur. Kullanıcı trafiğini otomatik olarak gizli hale getirmez. Kurulum size kontrol sağlar; ardından seçilen protokol yığını, bağlantının kablo üzerinde nasıl göründüğünü belirler.

Kurulumdan Önce: Sunucu ve Erişim Kontrol Listesi

3x-ui büyük bir sunucuya ihtiyaç duymaz, ancak temiz bir kurulum yoluna ihtiyaç duyar. Bu kılavuz için temel, Ubuntu 22.04 LTS veya 24.04 LTS, root veya sudo ayrıcalıklarıyla SSH erişimi, bir genel IP adresi ve 1 vCPU ve 1 GB RAM gibi mütevazı kaynaklardır. Uygun bir VPS, öngörülebilir ağ erişimi ve güvenlik duvarı kontrolü sağladığı sürece, düşük maliyetli giriş planları da dahil olmak üzere çalışır.

Herhangi bir komuta dokunmadan önce, bu kontrol listesini doğrulayın:

- İşletim sistemi: Ubuntu 22.04 LTS veya 24.04 LTS

- Erişim seviyesi: root SSH erişimi veya tam sudo ayrıcalıklarına sahip bir kullanıcı

- Ağ: genel IP adresi ve gerekli portları açma yeteneği

- Trafik portu: 443/tcp daha sonra HTTPS tarzı proxy trafiği için

- ACME doğrulama portu: yalnızca panel için kurulumcunun yerleşik Let’s Encrypt akışını istiyorsanız 80/tcp; ACME, sertifika doğrulama için kullanılan genel erişilebilirlik kontrolüdür

- Panel erişilebilirliği: kurulumcunun rastgele bir panel portu ve rastgele bir webBasePath atamasına hazır olun

- Beklenen son durum: erişilebilir bir panel URL’si, kaydedilmiş kimlik bilgileri ve doğrulanmış bir HTTPS panel hizmeti

⚠️ Uyarı: Bir uzak VPS’de ilk kez UFW’yi etkinleştiriyorsanız, güvenlik duvarını etkinleştirmeden önce SSH’ye izin verin. Aksi takdirde, yapılandırmaya çalıştığınız sunucudan kendinizi kilitleyebilirsiniz.

Bu temel bilgiler doğru olduğunda, gerisi basit hale gelir. Sonraki iki bölüm, “Bir VPS’im var”dan “Çalışan bir kontrol panelim var”a kadar tahmin yürütmeden sizi götürür.

Sunucu Hazırlığı: BBR ve Temeller

Ön koşullar doğrulandıktan sonra, sunucuyu hazırlayalım. Bu aşama, herhangi bir VPN yazılımı yüklemeden önce VPS’nizi optimize eder ve başlangıçtan itibaren maksimum performansı sağlar.

💡 İPUCU: Dağıtmadan önce BBR kullanın — genellikle sınırlı veya daha yüksek gecikmeli bağlantılarda verimliliği ve gecikmeyi iyileştirir.

Öncelikle, sistem paketlerinizi güncelleyin. Bu, en son güvenlik güncellemelerine ve gerekli bağımlılıklara sahip olmanızı sağlar:

apt update && apt upgrade -y

Bu adım, VPS sağlayıcınıza ve ağ hızınıza bağlı olarak 1-5 dakika sürebilir. Vultr gibi bazı sağlayıcılar, dağıtım sırasında görüntülerini önceden günceller, bu nedenle bazı sistemlerde hızlıca tamamlanabilir.

Sonra, Google BBR tıkanıklık kontrolünü etkinleştirin. BBR (Bottleneck Bandwidth and Round-trip propagation time), Google’ın tıkanıklık kontrol algoritmasıdır. Ana sinyal olarak paket kaybına güvenmek yerine, mevcut bant genişliğini ve gidiş-dönüş süresini daha doğrudan modellemeye çalışır, bu da bazı VPS bağlantılarında verimliliği ve yanıt verebilirliği artırabilir.

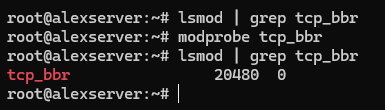

# Verify BBR module is available

lsmod | grep tcp_bbrHiçbir şey görünmüyorsa, modülü manuel olarak yükleyin:

modprobe tcp_bbr

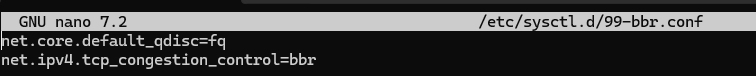

Şimdi BBR’yi kalıcı olarak etkinleştirmek için sysctl yapılandırmasını oluşturun:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Yapılandırmayı uygulayın:

sysctl -p /etc/sysctl.d/99-bbr.conf

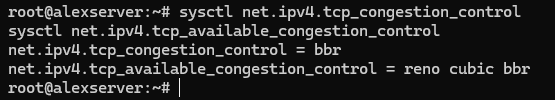

BBR’nin etkin olduğunu doğrulayın:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlEtkin algoritma olarak bbr görmelisiniz.

Bazı sistemler, BBR etkinleştirildikten sonra bir yeniden başlatmadan fayda sağlar — bu, modülün düzgün yüklenmesini ve tüm ağ optimizasyonlarının etkili olmasını sağlar:

reboot

Şimdi port 443’ün erişilebilir olduğundan emin olun. Panel için 3x-ui kurulumcunun yerleşik Let’s Encrypt akışını kullanmayı planlıyorsanız, 80/tcp‘ye de izin verin — bu port, panel için değil, ACME sertifika doğrulaması için kullanılır. VPS sağlayıcınızın ayrıca bir bulut güvenlik duvarı veya güvenlik grubu katmanı varsa, aynı portlara orada da izin verin. Ubuntu’da, en güvenli yol genellikle UFW’dir:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ UYARI: Port 443 şiddetle tavsiye edilir çünkü normal HTTPS trafiğiyle eşleşir. Diğer portlar teknik olarak çalışabilir, ancak daha az doğal bir şekilde harmanlanır ve kurulumu daha kolay işaretlenebilir hale getirir.

Sunucunuz şimdi optimize edilmiş ve 3x-ui kurulumuna hazır.

3x-ui Panel Kurulumu

Aktif olarak sürdürülen ve mevcut protokolleri destekleyen MHSanaei çatalını kullanacağız. Yine önemli bir hatırlatma: proje kendisini kişisel kullanım paneli olarak çerçeveler, bu yüzden bir yönetici kolaylık katmanı olarak düşünün ve paneli dikkatlice güvence altına alın.

Kurulumcuyu çalıştırmadan önce, gözden kaçırılması kolay bir gerekliliği not edin: panel için bir SSL sertifikası vermesi için kurulumcunun yerleşik Let’s Encrypt kurulumunu istiyorsanız, 80/tcp açık ve genel internetten erişilebilir olmalıdır. Bu ACME doğrulama portu, kurulum sırasında seçtiğiniz panel portundan ayrıdır.

Kurulum komutunu çalıştırın:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Kurulumun mevcut sürümleri, birçok eğitimin hala gösterdiği eski numaralı Install / Update / Uninstall menüsüyle başlamaz. Bunun yerine, script kurulum işlemini hemen başlatır, eksik bağımlılıkları yükler, en son sürümü indirir ve ardından panel kurulum istemlerini size yönlendirir.

Tipik bir kurulum akışı şu şekilde görünür:

- Özel bir panel portu ayarlayıp ayarlamayacağınıza veya kurulumcunun rastgele bir port oluşturmasına izin verip vermeyeceğinize karar verin.

- Kurulumcunun rastgele bir kullanıcı adı, şifre ve webBasePath oluşturmasına izin verin.

- Panel SSL’yi nasıl yapılandıracağınızı seçin:

- 1 = Bir alan adı için Let’s Encrypt

- 2 = Sunucu IP’si için Let’s Encrypt

- 3 = Mevcut bir sertifikayı kullan

- Yerleşik Let’s Encrypt akışını kullanıyorsanız sertifika istemlerini tamamlayın.

⚠️ ÖNEMLİ: Panel portu, ACME doğrulama portu ile aynı şey değildir. Paneli 13525 gibi rastgele bir portta çalıştırabilir ve yine de Let’s Encrypt’in sertifikayı doğrulaması için genel 80/tcp açık olmalıdır.

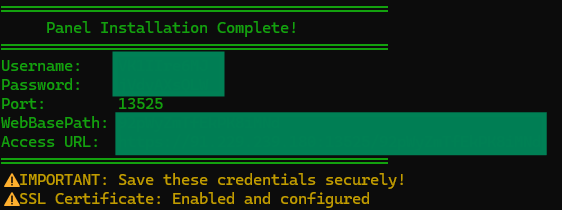

Önemli kural basittir: kendi kurulumcunuz tarafından yazdırılan tam kimlik bilgilerini, yolu ve URL’yi kullanın, eski eğitici kopyalardan varsayımlar yapmayın.

Son çıktınız daha çok şöyle görünecektir:

Username: GENERATED_USERNAME

Password: GENERATED_PASSWORD

Port: 13525

WebBasePath: RANDOM_PATH

Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

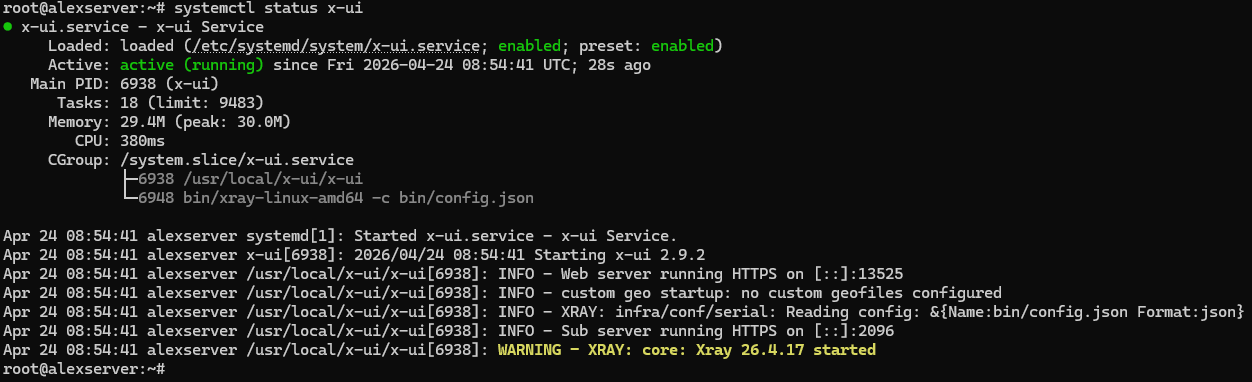

Hizmetin çalıştığını doğrulayın:

systemctl status x-ui

Bu kontrol önemlidir. Durum çıktısındaki web sunucusu satırına özellikle bakın:

- Web server running HTTPS … görüyorsanız, panel SSL doğru çalışıyor demektir.

- Web server running HTTP … görüyorsanız, panel başarıyla yüklendi ancak SSL kurulumu tamamlanmadı.

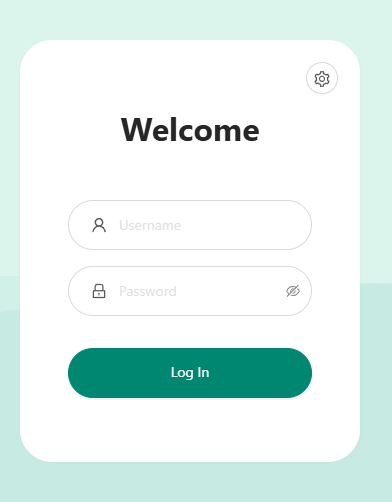

Kendi kurulumunuz tarafından oluşturulan tam URL, kullanıcı adı ve şifreyi kullanarak panele erişin. Yolun /panel olduğunu varsaymayın ve kimlik bilgilerinin admin/admin olduğunu varsaymayın, kendi kurulumunuz açıkça belirtmedikçe.

💡 İPUCU 1: Mevcut panel ayarlarını tekrar görüntülemek ve Erişim URL’sini yazdırmak için, CLI’de “x-ui” komutunu çalıştırın ve menü çıktısından numara 10 “Mevcut Ayarları Görüntüle” seçeneğini seçin.

💡 İPUCU 2: Erişim URL’si yüklenmiyorsa, 3x-ui panel portunun VPS güvenlik duvarınızda açık olduğundan emin olun. Örneğin, paneliniz “13525” portunda çalışıyorsa, şu komutla izin verin: ” ufw allow 13525/tcp “. 3x-ui paneli için yapılandırdığınız gerçek port ile 13525’i değiştirin.

Kurulum tamamlanırsa ancak systemctl status x-ui HTTP yerine HTTPS gösteriyorsa

En yaygın neden, Let’s Encrypt doğrulaması sırasında 80/tcp‘nin genel internetten erişilebilir olmamasıdır. Bu durumda, panel yine de yüklenebilir ve başlatılabilir, ancak sertifika verme başarısız olur.

Önce güvenlik duvarını düzeltin:

ufw allow 80/tcp

ufw statusVPS sağlayıcınızın bir bulut güvenlik duvarı veya güvenlik grubu katmanı varsa, 80/tcp‘ye orada da izin verin. Ardından 3x-ui yönetim scriptinden panel sertifika kurulumunu tekrar çalıştırın:

x-ui

IP tabanlı panel sertifikası için, şu seçeneği seçin:

- 19 → 6 (IP Adresi için SSL Al)

Alan adı tabanlı panel sertifikası için, şu seçeneği seçin:

- 19 → 1 (SSL Al (Alan Adı))

Sertifika verildikten sonra, tekrar doğrulayın:

systemctl status x-ui

Devam etmeden önce durum çıktısının Web server running HTTPS … gösterdiğinden emin olun.

💡 İPUCU: Oluşturulan kimlik bilgilerini ve panel URL’sini hemen kaydedin. Ayrıca, kurulum özeti yanıltıcı olabilir — eğer son blok bir HTTPS URL’si yazdırıyorsa ancak systemctl status x-ui hala HTTP gösteriyorsa, hizmet durumu çıktısına güvenin ve SSL’yi düzeltin.

Karar Zihni Haritası: “Sansürü Atlatma”nın Gerçekten Başladığı Yer

Panel kurulduktan sonra, sorun değişir. Artık yazılımı doğru bir şekilde kurmaya çalışmıyorsunuz. Müşteri trafiğinin ağa nasıl sunulması gerektiğine karar veriyorsunuz. İşte “sansürü atlatmak için yapılandır” gerçekten burada başlar.

Terminoloji karmaşasını azaltmanın en kolay yolu, üç katmanda düşünmektir: müşteri ve sunucunun nasıl konuştuğu, akışın nasıl taşındığı ve bu trafiğin dış gözlemciye nasıl göründüğü. Aksi takdirde, bunları tek bir kelime listesine indirgerseniz, 3x-ui gerçekte olduğundan daha karmaşık görünmeye başlar.

| Katman | Hangi soruyu yanıtlar | Yaygın örnekler |

|---|---|---|

| Protokol | Müşteri ve sunucu birbirlerini nasıl tanır ve konuşur? | VLESS, Trojan, VMess, Shadowsocks |

| Taşıma | Trafik akışı nasıl taşınır? | TCP (RAW), WebSocket, gRPC, QUIC |

| Güvenlik / gizleme | Trafik ağa nasıl görünür? | Reality, TLS, tarayıcı benzeri parmak izleri, alan adı ön yüzlü görünümlü yığınlar |

Bir örnek alın: VLESS + TCP/RAW + Reality on 443. VLESS protokoldür. TCP/RAW akışı taşır. Reality, bağlantının sıradan HTTPS davranışına benzemesini şekillendirir. Ve 443 önemlidir çünkü kamuflaj, normal şifreli web trafiği için varsayılan port ile de eşleştiğinde en iyi şekilde çalışır. Bazı yerlerde Xray belgeleri raw derken panel UI’si TCP der; bu makale için, bunları aynı kavramsal taşıma seçeneği olarak düşünün.

⚠️ Uyarı: Evrensel bir kazanan yoktur ve kalıcı olarak engellenemeyen bir kombinasyon yoktur. Ağlar değişir, filtreler evrimleşir ve bir yolda iyi harmanlanan şey başka bir yolda öne çıkabilir. Amaç sihir değildir. Amaç, çevreniz için en mantıklı yığını seçmektir.

Bu yüzden bu makale haritada durur ve her tam yapıyı kapsayabileceğini iddia etmez. Bir sonraki adım, ağınıza ve hedeflerinize uygun yapılandırma ailesini seçmektir.

Hangi 3x-ui Yolu Kullanım Durumunuza Uygun?

Önce en net varsayılan yanıtı istiyorsanız, işte burada: kısıtlayıcı, DPI ağırlıklı ortamlarda, VLESS + Reality ile başlayın. Protokolü gizlilikten net bir şekilde ayırır, 443 portunda iyi çalışır ve bir alan adı veya ters proxy ile başlamanızı zorlamaz.

Bu, her duruma yanıt olduğu anlamına gelmez. Zaten bir alan adı çalıştırıyorsanız veya daha geleneksel bir TLS ve ters proxy iş akışını tercih ediyorsanız, VLESS veya Trojan üzerinden TLS ile WebSocket veya gRPC genellikle daha iyi bir uyum sağlar. Bu yol, zaten alan adları ve sertifikalarla rahat olan okuyucular için daha anlamlıdır.

Önceliğiniz verimlilikse ve ağınız UDP’yi iyi yönetiyorsa, Hysteria 2 dikkate değer. Burada özel bir yol çünkü cazibesi daha az “en sıradan tarayıcı oturumu gibi görün” ve daha çok “QUIC/UDP tabanlı bir tasarımdan güçlü performans elde et” şeklindedir. Cazip, ancak gizlilik öncelikli kurulumlar için varsayılan başlangıç önerisi değildir.

Shadowsocks 2022, VMess ve benzeri uyumluluk yolları hala bir yeri vardır, ancak çoğunlukla geçiş, eski müşteri desteği veya dar uyumluluk kısıtlamaları için. Özellikle VMess, zaman bağımlılığı nedeniyle en iyi eşit-öncelikli başlangıç önerisi değildir — daha basit seçenekler zaten mevcutken yanlış yapılabilecek bir operasyonel detay daha.

| Yol | En iyi kullanım alanı | Alan adı gerekli mi? | Neden seçilmeli | Neden evrensel varsayılan değil |

|---|---|---|---|---|

| VLESS + Reality | Kısıtlayıcı veya yoğun filtreli ağlar | Hayır | Gizlilik odaklı kendi kendine barındırma için güçlü bir başlangıç zihinsel modeli 443 üzerinde | Hala geleceğe yönelik değil ve bazı ağlar veya müşteriler sizi başka bir yere itebilir |

| VLESS/Trojan + TLS + WebSocket/gRPC | Alan adı tabanlı yığınlar, ters proxyler, web sitesi artı proxy kurulumları | Genellikle evet | Alan adları, sertifikalar ve web yığını katmanlamasıyla zaten rahat olan okuyuculara uyar | Bir alan adı olmayan Reality yolundan daha fazla hareketli parça |

| Hysteria 2 | UDP’nin iyi çalıştığı hız odaklı kurulumlar | Hayır | Verimlilik ve QUIC/UDP performansı ana hedef olduğunda mükemmel | En tarayıcı benzeri kamuflaj hikayesi değil ve UDP koşulları değişken |

| Shadowsocks 2022 / VMess / uyumluluk yolları | Geçiş, eski müşteri desteği, dar kısıtlamalar | Duruma bağlı | Uyumluluğun gerçek gereklilik olduğu durumlarda kullanışlı | Daha temiz modern seçenekler mevcutken en güçlü başlangıç varsayılanı değil |

💡 Hızlı Karar Kontrol Listesi

- Sansürlü ağ: VLESS + Reality ile başlayın

- Alan adı / ters proxy kurulumu: TLS + WS/gRPC veya Trojan’ı değerlendirin

- Yüksek hızlı UDP: Hysteria 2’yi test edin

- Uyumluluk kenar durumları: Shadowsocks 2022 veya VMess’i düşünün

WireGuard ve OpenVPN burada faydalı karşıt örneklerdir, önerilen bir sonraki adım değil, çünkü sıradan VPN protokol şekilleri genellikle kısıtlayıcı ağların ilk tanımayı öğrendiği şeylerdir. Çevrenize uygun yolu seçin, ardından daha fazla seçenek eklemeden önce o yolu oluşturun.

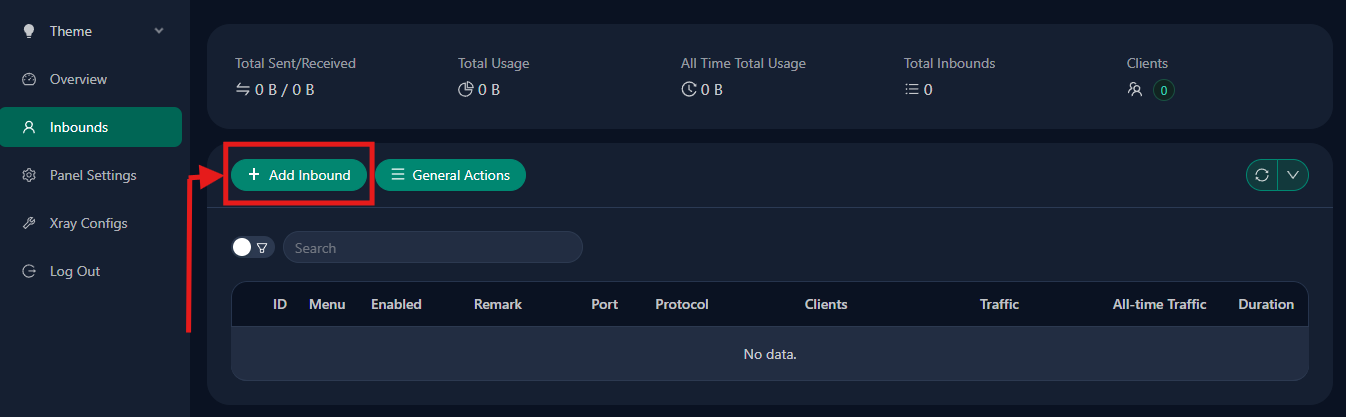

Bir Yol Seçtikten Sonra 3x-ui İçinde Yapabilecekleriniz

Bir yolu seçtikten sonra, 3x-ui operasyonel katman haline gelir. Bu, girişi oluşturduğunuz, müşterileri eklediğiniz, bir paylaşım bağlantısı veya QR kodu dışa aktardığınız, trafik limitleri veya son kullanma tarihleri belirlediğiniz ve sunucuyu zaman içinde yönetilebilir hale getirdiğiniz yerdir, ham Xray dosyalarını kazmak yerine.

📝 Not: Panel sadece “giriş ekranı” değildir. Protokol kararlarının çalışan girişler, müşteri kimlik bilgileri, kullanım kontrolleri ve görünürlük haline geldiği yönetici yüzeyidir.

Pratikte, sıra genellikle basittir: girişi oluşturun, bir müşteri kimliği ekleyin, bağlantı detaylarını dışa aktarın, bunları müşteri uygulamasına içe aktarın ve gerektiğinde limitler, yenilemeler, loglar, trafik istatistikleri ve yönlendirme veya coğrafi dosya güncellemeleri için geri dönün. Bu operasyonel görünürlük, panelin kullanılmaya değer olmasının büyük bir parçasıdır.

Bu kurulumu bir dizi olarak devam ettiriyorsanız, ilk takip kılavuzu kısıtlayıcı ağlar için VLESS + Reality yapısı olmalıdır. Bu, bu zihinsel modeli somut bir yapılandırmaya dönüştürdüğü için en doğal bir sonraki makaledir.

Sonuç

3x-ui kurmak nihai sansür karşıtı çözüm değildir. Bu kontrol odasıdır. Gerçek sonuç, içinde bir sonraki neyi yapılandırdığınızdan gelir. Bölmeyi basit tutun: kontrol paneli Xray’i yönetilebilir hale getirir, ancak motor ve rota — protokol, taşıma ve güvenlik seçimi — bağlantının filtrelemeye ne kadar iyi dayanacağını belirler.

Bu yüzden dürüst bir sonraki adımı atın ve hedeflerinize en uygun yolu seçin. Ve kendi seçiminizi barındırma konusunda ciddi olduğunuzda, istikrarlı VPS altyapısı da önemlidir — bu, AlexHost veya size öngörülebilir ağ kontrolü ve temiz güvenlik duvarı erişimi sağlayan başka bir sağlayıcı anlamına gelse de.