Как да инсталирате 3x-ui и да изберете правилната конфигурация за антицензура

Ключови думи

Бързият речник по-долу поддържа термините ясни преди да започне инсталацията:

| Емоджи + ключова дума | Кратко обяснение |

|---|---|

| ⚙️ 3x-ui | Уеб контролен панел за Xray-core |

| 🚀 Xray-core | Реалният прокси двигател |

| 📥 inbound | Точка за слушане на сървъра |

| 🔀 транспортен слой | Как се пренася потока на трафика |

| 🎭 Reality | Механизъм за стелт/сигурност за Xray |

Как да инсталирате 3x-ui на VPS и да изберете правилната конфигурация за анти-цензура

Един ден вашият VPN работи. На следващия ден спира да работи. В ограничителни мрежи блокирането често е насочено по-малко към това дали трафикът е криптиран и повече към това дали трафикът изглежда лесен за класифициране.

Това е частта, която много стари VPN уроци пропускат. Самото криптиране не гарантира стелт. Мрежите все още могат да инспектират модели на ръкостискане, поведение на пакети и отпечатъци на протоколи достатъчно добре, за да решат, че вашият трафик не изглежда обикновен. Така че въпросът спира да бъде „как да инсталирам VPN?“ и става „как да направя формата на трафика да изглежда нормално, за да оцелее при филтриране?“

Това ръководство е основната стъпка. Ще инсталирате работещ панел 3x-ui на Ubuntu VPS, ще защитите администраторската повърхност правилно и ще останете с ясна рамка за избор на това, което да конфигурирате след това в панела. Ако самостоятелно хоствате на малък VPS — независимо дали от AlexHost или друг доставчик — това е мястото, където настройката започва да става управляемa.

Какво всъщност е 3x-ui — и какво не е

Най-важното погрешно схващане, което трябва да се поправи рано, е това: 3x-ui не е самата технология за заобикаляне на цензурата. Това е таблото. Xray е двигателят под него. Протоколът, транспортът и изборите за сигурност в този двигател са това, което определя как вашият трафик се държи в мрежата.

3x-ui е важен, защото превръща Xray от куп ръчно редактирани JSON файлове в нещо, което средният човек може да управлява. Получавате уеб контролен панел за създаване на входове, добавяне на клиенти, експортиране на връзки или QR кодове, управление на лимити, актуализиране на геофайлове и управление на администраторски достъп и SSL на панела.

Бързият речник по-долу поддържа термините ясни преди да започне инсталацията:

| Термин | Обикновено значение | Защо е важно тук |

|---|---|---|

| 3x-ui | Уеб контролен панел за Xray-core | Това е управленският слой, който инсталирате в това ръководство |

| Xray-core | Реалният прокси двигател | Това е, което обработва протоколи, маршрутизация и поведение на трафика |

| inbound | Точка за слушане на сървъра | Тук определяте как клиентите се свързват |

| транспорт | Как се пренася потока на трафика | Примери включват суров TCP, WebSocket или gRPC |

| Reality | Механизъм за стелт/сигурност за Xray | Помага трафикът да прилича повече на обикновен HTTPS |

📝 Забележка: 3x-ui е най-добре разбран като управленски слой за Xray-core, а самият проект го представя като софтуер за лична употреба, а не нещо, което да се третира небрежно като укрепена производствена инфраструктура.

Това разграничение е важно и за сигурността. Панел с активиран HTTPS и силни администраторски идентификационни данни защитава контролната повърхност — мястото, където влизате и управлявате сървъра. Това не прави автоматично потребителския трафик стелт. Инсталацията ви дава контрол; избраният след това протоколен стек определя как връзката изглежда на кабела.

Преди да инсталирате: контролен списък за сървър и достъп

3x-ui не се нуждае от голям сървър, но се нуждае от чист път за инсталация. За това ръководство, базовата линия е Ubuntu 22.04 LTS или 24.04 LTS, SSH достъп с root или sudo привилегии, публичен IP адрес и скромни ресурси като 1 vCPU и 1 GB RAM. Всеки подходящ VPS работи, включително нискобюджетни планове, стига да ви осигурява предвидим мрежов достъп и контрол на защитната стена.

Преди да изпълните каквито и да било команди, проверете този контролен списък:

- Операционна система: Ubuntu 22.04 LTS или 24.04 LTS

- Ниво на достъп: root SSH достъп, или потребител с пълни sudo привилегии

- Мрежа: публичен IP адрес и възможност за отваряне на необходимите портове

- Трафик порт: 443/tcp за HTTPS-стил прокси трафик по-късно

- ACME валидиращ порт: 80/tcp само ако искате вграденият Let’s Encrypt поток на инсталатора за панела; ACME е публичната проверка за достижимост, използвана за валидиране на сертификати

- Достижимост на панела: бъдете готови инсталаторът да присвои случаен порт на панела и рандомизиран webBasePath

- Очаквано крайно състояние: достижим URL на панела, запазени идентификационни данни и проверена HTTPS услуга на панела

⚠️ Предупреждение: Ако активирате UFW на отдалечен VPS за първи път, разрешете SSH преди да активирате защитната стена. В противен случай можете да се заключите извън сървъра, който се опитвате да конфигурирате.

След като тези основи са изпълнени, останалото става просто. Следващите две секции ви водят от „Имам VPS“ до „Имам работещ контролен панел“ без догадки.

Подготовка на сървъра: BBR и основи

С проверени предпоставки, нека подготвим сървъра. Тази фаза оптимизира вашия VPS преди да инсталирате какъвто и да е VPN софтуер, осигурявайки максимална производителност от самото начало.

💡 СЪВЕТ: Използвайте BBR преди разгръщане — често подобрява пропускателната способност и латентността на ограничени или по-високолатентни връзки.

Първо, актуализирайте системните си пакети. Това гарантира, че имате най-новите актуализации за сигурност и необходими зависимости:

apt update && apt upgrade -y

Тази стъпка може да отнеме 1-5 минути в зависимост от вашия VPS доставчик и скоростта на мрежата. Някои доставчици като Vultr предварително актуализират своите изображения по време на разгръщане, така че това може да завърши бързо на някои системи.

След това активирайте Google BBR контрол на задръстванията. BBR (Bottleneck Bandwidth and Round-trip propagation time) е алгоритъмът за контрол на задръстванията на Google. Вместо да разчита главно на загуба на пакети като сигнал, той се опитва да моделира наличната пропускателна способност и времето за кръгово пътуване по-пряко, което може да подобри пропускателната способност и отзивчивостта на някои VPS връзки.

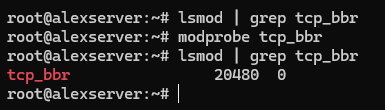

# Verify BBR module is available

lsmod | grep tcp_bbrАко нищо не се появи, заредете модула ръчно:

modprobe tcp_bbr

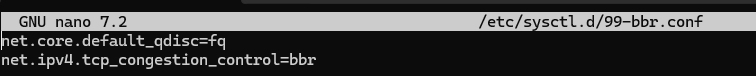

Сега създайте sysctl конфигурация, за да активирате BBR постоянно:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Приложете конфигурацията:

sysctl -p /etc/sysctl.d/99-bbr.conf

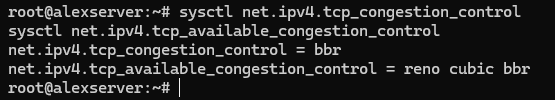

Проверете дали BBR е активен:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlТрябва да видите bbr като активен алгоритъм.

Някои системи се възползват от рестартиране след активиране на BBR — това гарантира, че модулът се зарежда правилно и всички мрежови оптимизации влизат в сила:

reboot

Сега се уверете, че порт 443 е достижим. Ако планирате да използвате вградения Let’s Encrypt поток на инсталатора на 3x-ui за панела, разрешете 80/tcp също — този порт се използва за ACME валидиране на сертификати, не за самия панел. Ако вашият VPS доставчик също има облачна защитна стена или слой от групи за сигурност, разрешете същите портове и там. На Ubuntu, най-безопасният път обикновено е UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ ПРЕДУПРЕЖДЕНИЕ: Порт 443 е силно препоръчителен, защото съответства на нормалния HTTPS трафик. Други портове може да работят технически, но се сливат по-малко естествено и правят настройката по-лесна за маркиране.

Вашият сървър вече е оптимизиран и готов за инсталацията на 3x-ui.

Инсталиране на 3x-ui панел

Ще използваме форка на MHSanaei, който е активно поддържан и поддържа текущите протоколи. Отново, важно напомняне: самият проект представя 3x-ui като панел за лична употреба, така че го третирайте като слой за удобство на администратора и осигурете панела внимателно.

Преди да стартирате инсталатора, отбележете едно лесно за пропускане изискване: ако искате вграденият Let’s Encrypt на инсталатора да издаде SSL сертификат за панела, 80/tcp трябва да бъде отворен и достъпен от публичния интернет. Този ACME валидиращ порт е отделен от панелния порт, който избирате по време на настройката.

Стартирайте командата за инсталация:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Текущите версии на инсталатора не започват със старото номерирано меню Инсталиране / Актуализация / Деинсталиране, което много уроци все още показват. Вместо това, скриптът започва инсталацията незабавно, инсталира всички липсващи зависимости, изтегля най-новото издание и след това ви води през подкани за настройка на панела.

Типичният поток на инсталация сега изглежда така:

- Изберете дали да зададете персонализиран панелен порт или да оставите инсталатора да генерира случаен.

- Позволете на инсталатора да генерира случайно потребителско име, парола и webBasePath.

- Изберете как да конфигурирате панелния SSL:

- 1 = Let’s Encrypt за домейн

- 2 = Let’s Encrypt за IP адрес на сървъра

- 3 = използвайте съществуващ сертификат

- Завършете подкани за сертификати, ако използвате вградения Let’s Encrypt поток.

⚠️ ВАЖНО: Панелният порт не е същото като ACME валидиращия порт. Може да стартирате панела на случаен порт като 13525 и все пак да се нуждаете от публичен 80/tcp отворен, за да може Let’s Encrypt да валидира сертификата.

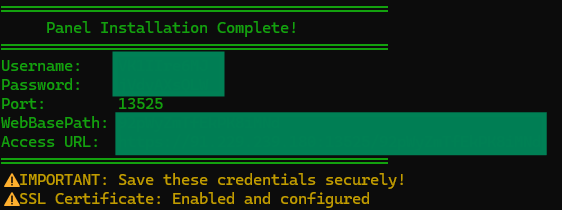

Важното правило е просто: използвайте точните идентификационни данни, път и URL, отпечатани от вашия собствен инсталатор, а не предположения, копирани от стари уроци.

Вашият краен изход ще изглежда повече като това:

Username: GENERATED_USERNAME

Password: GENERATED_PASSWORD

Port: 13525

WebBasePath: RANDOM_PATH

Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

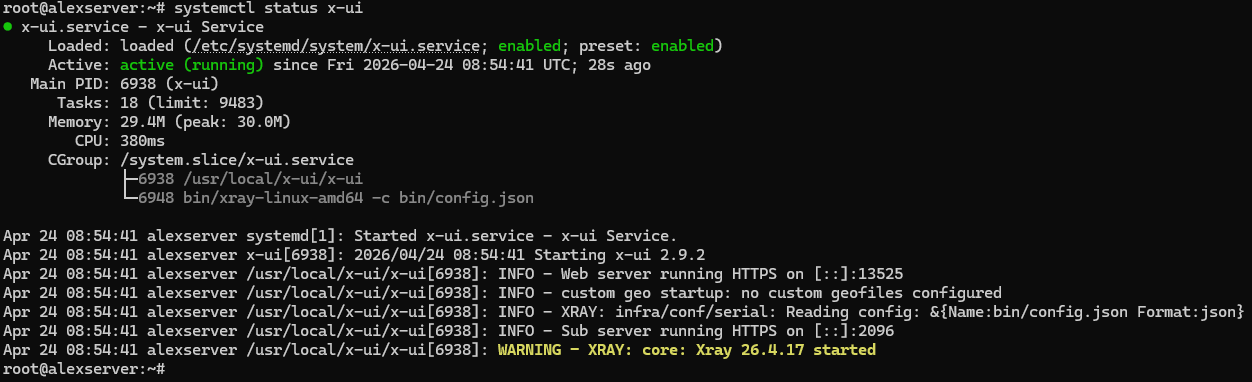

Проверете дали услугата работи:

systemctl status x-ui

Тази проверка е важна. Погледнете конкретно линията за уеб сървъра в изхода на статуса:

- Ако видите Web server running HTTPS …, панелният SSL работи правилно.

- Ако видите Web server running HTTP …, панелът е инсталиран успешно, но настройката на SSL не е завършена.

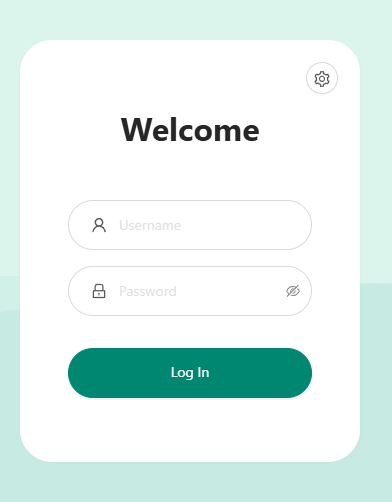

Достъпете панела, използвайки точния URL, потребителско име и парола, генерирани от вашата собствена инсталация. Не предполагайте, че пътят е /panel, и не предполагайте, че идентификационните данни са admin/admin, освен ако вашата собствена инсталация изрично не казва така.

💡 СЪВЕТ 1: За да видите отново текущите настройки на панела и да отпечатате URL за достъп, в CLI изпълнете командата “x-ui” и изберете номер 10 “Преглед на текущите настройки” от изхода на менюто.

💡 СЪВЕТ 2: Ако URL за достъп не се зарежда, уверете се, че панелният порт на 3x-ui е отворен на вашата VPS защитна стена. Например, ако вашият панел работи на порт “13525”, разрешете го с: ” ufw allow 13525/tcp “. Заменете 13525 с действителния порт, който сте конфигурирали за панела 3x-ui.

Ако инсталаторът завърши, но systemctl status x-ui показва HTTP вместо HTTPS

Най-честата причина е, че 80/tcp не е бил достъпен от публичния интернет по време на валидирането на Let’s Encrypt. В този случай панелът може все пак да се инсталира и стартира, но издаването на сертификат се проваля.

Поправете първо защитната стена:

ufw allow 80/tcp

ufw statusАко вашият VPS доставчик има облачна защитна стена или слой от групи за сигурност, разрешете 80/tcp и там. След това повторете настройката на сертификата на панела от скрипта за управление на 3x-ui:

x-ui

За панелен сертификат на базата на IP, изберете:

- 19 → 6 (Получаване на SSL за IP адрес)

За панелен сертификат на базата на домейн, изберете:

- 19 → 1 (Получаване на SSL (Домейн))

След като сертификатът бъде издаден, проверете отново:

systemctl status x-ui

Искате изходът на статуса да показва Web server running HTTPS … преди да продължите.

💡 СЪВЕТ: Запазете генерираните идентификационни данни и URL на панела незабавно. Също така имайте предвид, че обобщението на инсталатора може да бъде подвеждащо, ако издаването на сертификат се провали — ако крайният блок отпечата HTTPS URL, но systemctl status x-ui все още показва HTTP, доверете се на изхода на статуса на услугата и поправете SSL преди да продължите.

Картата на решенията: къде всъщност започва „заобикаляне на цензурата“

След като панелът е инсталиран, проблемът се променя. Вече не се опитвате да инсталирате софтуер правилно. Вие решавате как клиентският трафик трябва да се представи на мрежата. Това е мястото, където „конфигуриране за заобикаляне на цензурата“ всъщност започва.

Най-лесният начин да намалите терминологичния хаос е да мислите в три слоя: как клиентът и сървърът говорят, как потокът се пренася и как този трафик изглежда на външен наблюдател. В противен случай, ако ги изравните в един списък с модни думи, 3x-ui започва да изглежда по-сложно, отколкото всъщност е.

| Слой | Какъв въпрос отговаря | Чести примери |

|---|---|---|

| Протокол | Как клиентът и сървърът се идентифицират и говорят един с друг? | VLESS, Trojan, VMess, Shadowsocks |

| Транспорт | Как се пренася потокът на трафика? | TCP (RAW), WebSocket, gRPC, QUIC |

| Сигурност / обфускация | Как изглежда трафикът на мрежата? | Reality, TLS, отпечатъци като на браузър, стаковe изглеждащи като фронтирани домейни |

Вземете един основен пример: VLESS + TCP/RAW + Reality на 443. VLESS е протоколът. TCP/RAW пренася потока. Reality оформя как връзката прилича на обикновено HTTPS поведение. И 443 е важен, защото камуфлажът работи най-добре, когато също съвпада с подразбиращия се порт за нормален криптиран уеб трафик. На някои места в документацията на Xray се казва raw, докато в потребителския интерфейс на панела се казва TCP; за тази статия, третирайте ги като една и съща концептуална транспортна опция.

⚠️ Предупреждение: Няма универсален победител и няма постоянно неразблокируемо съчетание. Мрежите се променят, филтрите се развиват и това, което се слива добре на един път, може да изпъкне на друг. Целта не е магия. Целта е да изберете най-разумния стек за вашата среда.

Затова тази статия спира на картата вместо да се преструва, че една страница може да покрие всяко пълно изграждане. Следващата стъпка е да изберете конфигурационното семейство, което отговаря на вашата мрежа и цели.

Кой път на 3x-ui отговаря на вашия случай на употреба?

Ако искате най-ясния отговор по подразбиране първо, ето го: за ограничителни, DPI-тежки среди, започнете с VLESS + Reality. Той ясно разделя протокола от стелта, работи добре на порт 443 и не ви принуждава да започнете с домейн или обратен прокси.

Това не го прави отговорът на всяка ситуация. Ако вече управлявате домейн или предпочитате по-традиционен работен процес с TLS и обратен прокси, тогава VLESS или Trojan над TLS с WebSocket или gRPC често е по-добрият избор. Този път има повече смисъл, когато вече управлявате домейн и сертификати.

Ако вашият приоритет е пропускателната способност и вашата мрежа се справя добре с UDP, Hysteria 2 заслужава внимание. Това е специализираният път тук, защото неговото привличане е по-малко „изглеждайте като най-обикновената сесия на браузър възможно“ и повече „получете силна производителност от дизайн, базиран на QUIC/UDP.“ Това е привлекателно, но не е препоръката по подразбиране за начинаещи за стелт-първи настройки.

Shadowsocks 2022, VMess и подобни пътища за съвместимост все още имат място, но главно за миграция, поддръжка на по-стари клиенти или тесни ограничения за съвместимост. VMess в частност не е най-добрата препоръка за начинаещи наравно с първия избор поради зависимостта си от времето — още един оперативен детайл, който може да се обърка, когато вече съществуват по-прости опции.

| Път | Най-добър за | Нуждае ли се от домейн? | Защо да го изберете | Защо не е универсалният по подразбиране |

|---|---|---|---|---|

| VLESS + Reality | Ограничителни или силно филтрирани мрежи | Не | Силен модел за начинаещи за стелт-ориентирано самостоятелно хостване на 443 | Все още не е бъдеще-устойчив и някои мрежи или клиенти може да ви насочат другаде |

| VLESS/Trojan + TLS + WebSocket/gRPC | Стакове, базирани на домейн, обратни проксита, настройки на уебсайт плюс прокси | Обикновено да | Подходящ за читатели, които вече са запознати с домейни, сертификати и наслояване на уеб стек | Повече движещи се части от път без домейн Reality |

| Hysteria 2 | Настройки, фокусирани върху скоростта, където UDP работи добре | Не | Отличен, когато пропускателната способност и производителността на QUIC/UDP са основната цел | Не е най-браузър-подобната история за камуфлаж, а условията на UDP варират |

| Shadowsocks 2022 / VMess / пътища за съвместимост | Миграция, поддръжка на по-стари клиенти, по-тесни ограничения | Зависи | Полезно, когато съвместимостта е реалното изискване | Не е най-силният избор за начинаещи, когато са налични по-чисти съвременни опции |

💡 Бърз контролен списък за решения

- Цензурирана мрежа: започнете с VLESS + Reality

- Настройка на домейн / обратен прокси: оценете TLS + WS/gRPC или Trojan

- Високоскоростен UDP: тествайте Hysteria 2

- Случаи на съвместимост: разгледайте Shadowsocks 2022 или VMess

WireGuard и OpenVPN са полезни примери за контраст тук, а не препоръчителната следваща стъпка, защото обикновените форми на VPN протоколи често са това, което ограничителните мрежи се научават да разпознават първо. Изберете пътя, който отговаря на вашата среда, след това изградете този път, преди да добавите повече опции.

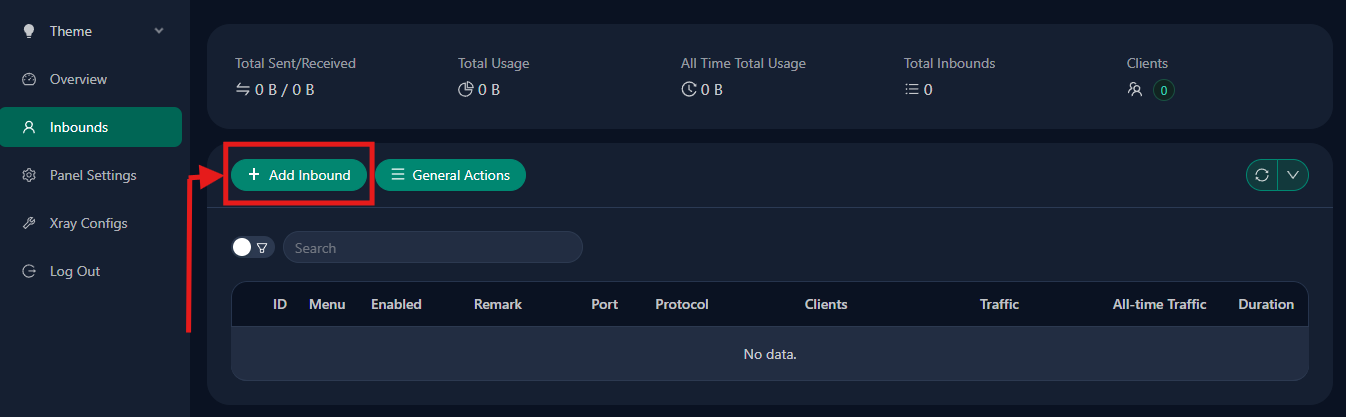

Какво можете да направите след това в 3x-ui след избора на път

След като изберете пътя, 3x-ui става оперативният слой. Това е мястото, където създавате входа, добавяте клиенти, експортирате връзка за споделяне или QR код, задавате лимити за трафик или дати на изтичане и поддържате сървъра управляем с времето, вместо да ровите в сурови Xray файлове.

📝 Забележка: Панелът не е „само екран за вход.“ Това е администраторската повърхност, където решенията за протокол стават работещи входове, клиентски идентификационни данни, контроли за използване и видимост.

На практика, последователността обикновено е проста: създайте входа, добавете клиентска идентичност, експортирайте детайлите за връзката, импортирайте ги в клиентското приложение и се върнете по-късно за лимити, подновявания, дневници, статистики за трафика и актуализации на маршрути или геофайлове, ако е необходимо. Тази оперативна видимост е голяма част от причината, поради която панелът си струва да се използва.

Ако продължавате тази настройка като серия, първото ръководство за последващи действия трябва да бъде VLESS + Reality изграждане за читатели в ограничителни мрежи. Това е най-естествената следваща статия, защото превръща този ментален модел в една конкретна конфигурация.

Заключение

Инсталирането на 3x-ui не е окончателното решение за анти-цензура. Това е контролната зала. Реалният резултат идва от това, което конфигурирате вътре в него след това. Поддържайте разделението просто: таблото прави Xray управляем, но двигателят и маршрутът — изборът на протокол, транспорт и сигурност — решават колко добре връзката оцелява при филтриране.

Така че направете честната следваща стъпка и изберете реалния път, който най-добре отговаря на вашите цели. И след като станете сериозни за самостоятелно хостване на вашия избор, стабилната VPS инфраструктура също има значение — независимо дали това означава AlexHost или друг доставчик, който ви осигурява предвидим мрежов контрол и чист достъп до защитната стена.