Jak zainstalować 3x-ui i wybrać odpowiednią konfigurację antycenzurową

Słowa kluczowe

Poniższy szybki słownik utrzymuje jasność terminów przed rozpoczęciem instalacji:

| Emoji + słowo kluczowe | Krótkie wyjaśnienie |

|---|---|

| ⚙️ 3x-ui | Panel sterowania webowego dla Xray-core |

| 🚀 Xray-core | Rzeczywisty silnik proxy |

| 📥 inbound | Punkt wejścia nasłuchujący na serwerze |

| 🔀 warstwa transportowa | Jak strumień ruchu jest przenoszony |

| 🎭 Reality | Mechanizm ukrywania/bezpieczeństwa dla Xray |

Jak zainstalować 3x-ui na VPS i wybrać odpowiednią konfigurację antycenzurową

Jednego dnia Twój VPN działa. Następnego dnia przestaje działać. W restrykcyjnych sieciach blokowanie często jest skierowane mniej na to, czy ruch jest zaszyfrowany, a bardziej na to, czy ruch wygląda na łatwy do sklasyfikowania.

To jest część, którą pomija wiele starszych poradników VPN. Samo szyfrowanie nie gwarantuje ukrycia. Sieci nadal mogą wystarczająco dobrze analizować wzorce handshake, zachowanie pakietów i odciski palców protokołów, aby zdecydować, że Twój ruch nie wygląda zwyczajnie. Więc pytanie przestaje być „jak zainstalować VPN?” i staje się „jak sprawić, by kształt ruchu wyglądał wystarczająco normalnie, aby przetrwać filtrowanie?”

Ten przewodnik to krok podstawowy. Zainstalujesz działający panel 3x-ui na Ubuntu VPS, poprawnie zabezpieczysz powierzchnię administracyjną i uzyskasz jasne ramy do wyboru, co dalej skonfigurować w panelu. Jeśli samodzielnie hostujesz na małym VPS — niezależnie od tego, czy z AlexHost, czy innego dostawcy — to tutaj konfiguracja zaczyna być zarządzalna.

Czym naprawdę jest 3x-ui — a czym nie jest

Najważniejsze nieporozumienie do naprawienia na początku to: 3x-ui nie jest technologią omijania cenzury samą w sobie. To jest pulpit nawigacyjny. Xray to silnik pod spodem. Wybory protokołu, transportu i bezpieczeństwa w tym silniku decydują o tym, jak Twój ruch zachowuje się w sieci.

3x-ui ma znaczenie, ponieważ zamienia Xray z kupy ręcznie edytowanych plików JSON w coś, czym przeciętny człowiek może operować. Otrzymujesz panel sterowania webowego do tworzenia wejść, dodawania klientów, eksportowania linków lub kodów QR, zarządzania limitami, aktualizacji geofiles i obsługi dostępu administracyjnego oraz panelu SSL.

Poniższy szybki słownik utrzymuje jasność terminów przed rozpoczęciem instalacji:

| Termin | Proste znaczenie | Dlaczego ma znaczenie tutaj |

|---|---|---|

| 3x-ui | Panel sterowania webowego dla Xray-core | To jest warstwa zarządzania, którą instalujesz w tym przewodniku |

| Xray-core | Rzeczywisty silnik proxy | To obsługuje protokoły, routing i zachowanie ruchu |

| inbound | Punkt wejścia nasłuchujący na serwerze | To tutaj definiujesz, jak klienci się łączą |

| transport | Jak strumień ruchu jest przenoszony | Przykłady to surowy TCP, WebSocket lub gRPC |

| Reality | Mechanizm ukrywania/bezpieczeństwa dla Xray | Pomaga ruchowi bardziej przypominać zwykłe HTTPS |

📝 Uwaga: 3x-ui najlepiej rozumieć jako warstwę zarządzania dla Xray-core, a sam projekt określa go jako oprogramowanie do użytku osobistego, a nie coś, co można traktować lekko jako utwardzoną infrastrukturę produkcyjną.

To rozróżnienie ma również znaczenie dla bezpieczeństwa. Panel z włączonym HTTPS i silnymi poświadczeniami administracyjnymi chroni powierzchnię sterowania — miejsce, gdzie logujesz się i zarządzasz serwerem. Nie automatycznie sprawia, że ruch użytkownika staje się ukryty. Instalacja daje Ci kontrolę; stos protokołów wybrany później decyduje o tym, jak połączenie wygląda na przewodzie.

Przed instalacją: lista kontrolna serwera i dostępu

3x-ui nie potrzebuje dużego serwera, ale potrzebuje czystej ścieżki instalacji. Dla tego przewodnika, podstawą jest Ubuntu 22.04 LTS lub 24.04 LTS, dostęp SSH z uprawnieniami root lub sudo, publiczny adres IP i skromne zasoby, takie jak 1 vCPU i 1 GB RAM. Każdy odpowiedni VPS działa, w tym niskokosztowe plany startowe, o ile daje Ci przewidywalny dostęp do sieci i kontrolę zapory.

Zanim dotkniesz jakichkolwiek poleceń, zweryfikuj tę listę kontrolną:

- System operacyjny: Ubuntu 22.04 LTS lub 24.04 LTS

- Poziom dostępu: dostęp SSH root, lub użytkownik z pełnymi uprawnieniami sudo

- Sieć: publiczny adres IP i możliwość otwarcia wymaganych portów

- Port ruchu: 443/tcp dla ruchu proxy w stylu HTTPS później

- Port walidacji ACME: 80/tcp tylko jeśli chcesz użyć wbudowanego przepływu Let’s Encrypt instalatora dla panelu; ACME to publiczna kontrola dostępności używana do walidacji certyfikatu

- Dostępność panelu: bądź gotowy na to, że instalator przypisze losowy port panelu i zrandomizowaną webBasePath

- Oczekiwany stan końcowy: dostępny URL panelu, zapisane poświadczenia i zweryfikowana usługa panelu HTTPS

⚠️ Ostrzeżenie: Jeśli po raz pierwszy włączasz UFW na zdalnym VPS, pozwól na SSH przed włączeniem zapory. W przeciwnym razie możesz zablokować sobie dostęp do serwera, który próbujesz skonfigurować.

Gdy te podstawy są prawdziwe, reszta staje się prosta. Kolejne dwie sekcje przeprowadzą Cię od „Mam VPS” do „Mam działający panel sterowania” bez zgadywania.

Przygotowanie serwera: BBR i podstawy

Po zweryfikowaniu wymagań, przygotujmy serwer. Ta faza optymalizuje Twój VPS przed zainstalowaniem jakiegokolwiek oprogramowania VPN, zapewniając maksymalną wydajność od samego początku.

💡 Wskazówka: Użyj BBR przed wdrożeniem — często poprawia przepustowość i opóźnienia na ograniczonych lub wyższych opóźnieniach połączeniach.

Najpierw zaktualizuj pakiety systemowe. To zapewnia, że masz najnowsze aktualizacje bezpieczeństwa i wymagane zależności:

apt update && apt upgrade -y

Ten krok może zająć od 1 do 5 minut w zależności od dostawcy VPS i prędkości sieci. Niektórzy dostawcy, jak Vultr, aktualizują swoje obrazy podczas wdrażania, więc może to szybko zakończyć się na niektórych systemach.

Następnie włącz kontrolę zatorów Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) to algorytm kontroli zatorów Google. Zamiast polegać głównie na utracie pakietów jako sygnale, próbuje bardziej bezpośrednio modelować dostępną przepustowość i czas rundy, co może poprawić przepustowość i responsywność na niektórych połączeniach VPS.

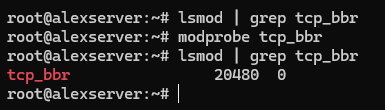

# Verify BBR module is available

lsmod | grep tcp_bbrJeśli nic się nie pojawi, załaduj moduł ręcznie:

modprobe tcp_bbr

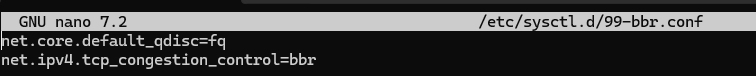

Teraz utwórz konfigurację sysctl, aby włączyć BBR na stałe:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Zastosuj konfigurację:

sysctl -p /etc/sysctl.d/99-bbr.conf

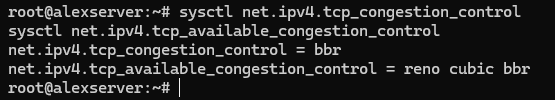

Zweryfikuj, że BBR jest aktywny:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlPowinieneś zobaczyć bbr jako aktywny algorytm.

Niektóre systemy korzystają z ponownego uruchomienia po włączeniu BBR — zapewnia to, że moduł ładuje się poprawnie i wszystkie optymalizacje sieciowe wchodzą w życie:

reboot

Teraz upewnij się, że port 443 jest osiągalny. Jeśli planujesz używać wbudowanego przepływu Let’s Encrypt instalatora 3x-ui dla panelu, pozwól również na 80/tcp — ten port jest używany do walidacji certyfikatu ACME, a nie dla samego panelu. Jeśli Twój dostawca VPS ma również warstwę zapory chmurowej lub grupy bezpieczeństwa, pozwól na te same porty również tam. Na Ubuntu, najbezpieczniejszą ścieżką jest zazwyczaj UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ OSTRZEŻENIE: Port 443 jest mocno zalecany, ponieważ odpowiada normalnemu ruchowi HTTPS. Inne porty mogą działać technicznie, ale mniej naturalnie się wtapiają i ułatwiają oznaczenie konfiguracji.

Twój serwer jest teraz zoptymalizowany i gotowy do instalacji 3x-ui.

Instalacja panelu 3x-ui

Użyjemy forka MHSanaei, który jest aktywnie utrzymywany i obsługuje aktualne protokoły. Ponownie, ważne przypomnienie: sam projekt określa 3x-ui jako panel do użytku osobistego, więc traktuj go jako warstwę wygody administracyjnej i zabezpiecz panel starannie.

Zanim uruchomisz instalator, zanotuj jedno łatwe do przeoczenia wymaganie: jeśli chcesz, aby wbudowana konfiguracja Let’s Encrypt instalatora wydała certyfikat SSL dla panelu, 80/tcp musi być otwarty i osiągalny z publicznego internetu. Ten port walidacji ACME jest oddzielony od portu panelu, który wybierasz podczas konfiguracji.

Uruchom polecenie instalacji:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Obecne wersje instalatora nie zaczynają się od starszego numerowanego menu Instaluj / Aktualizuj / Odinstaluj, które wiele poradników nadal pokazuje. Zamiast tego, skrypt rozpoczyna instalację natychmiast, instaluje brakujące zależności, pobiera najnowsze wydanie, a następnie prowadzi Cię przez monity konfiguracji panelu.

Typowy przepływ instalacji wygląda teraz tak:

- Wybierz, czy ustawić niestandardowy port panelu, czy pozwolić instalatorowi wygenerować losowy.

- Pozwól instalatorowi wygenerować losową nazwę użytkownika, hasło i webBasePath.

- Wybierz, jak skonfigurować SSL panelu:

- 1 = Let’s Encrypt dla domeny

- 2 = Let’s Encrypt dla adresu IP serwera

- 3 = użyj istniejącego certyfikatu

- Uzupełnij monity certyfikatu, jeśli używasz wbudowanego przepływu Let’s Encrypt.

⚠️ WAŻNE: Port panelu to nie to samo co port walidacji ACME. Możesz uruchomić panel na losowym porcie, takim jak 13525, i nadal potrzebować otwartego publicznie 80/tcp, aby Let’s Encrypt mógł zweryfikować certyfikat.

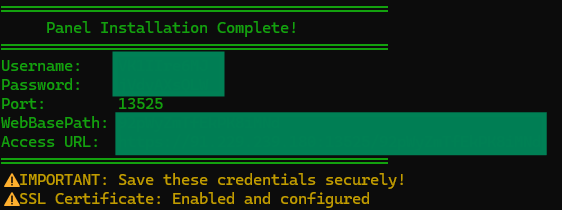

Ważna zasada jest prosta: używaj dokładnych poświadczeń, ścieżki i URL wydrukowanych przez własny instalator, a nie założeń skopiowanych ze starszych poradników.

Twój końcowy wynik będzie wyglądał bardziej tak:

Username: GENERATED_USERNAME

Password: GENERATED_PASSWORD

Port: 13525

WebBasePath: RANDOM_PATH

Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

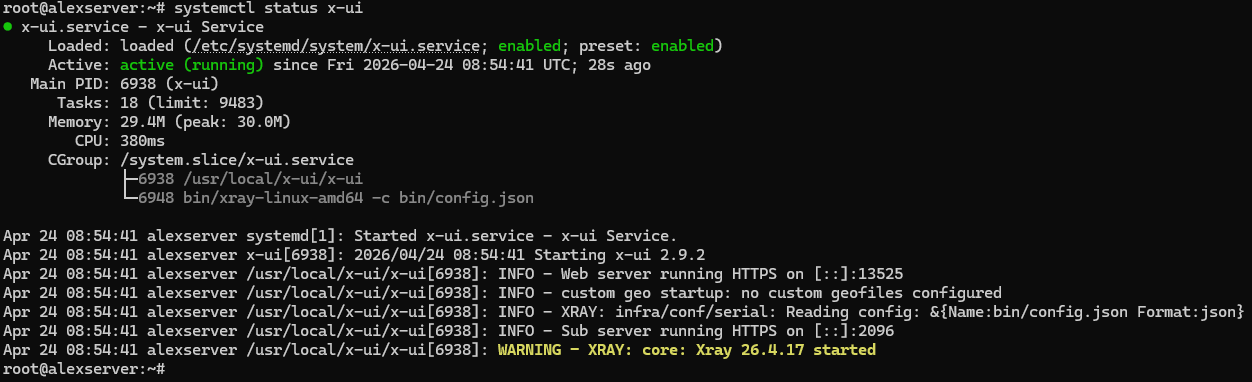

Zweryfikuj, że usługa działa:

systemctl status x-ui

To sprawdzenie ma znaczenie. Spójrz szczególnie na linię serwera webowego w wyniku statusu:

- Jeśli widzisz Web server running HTTPS …, SSL panelu działa poprawnie.

- Jeśli widzisz Web server running HTTP …, panel zainstalował się pomyślnie, ale konfiguracja SSL nie została ukończona.

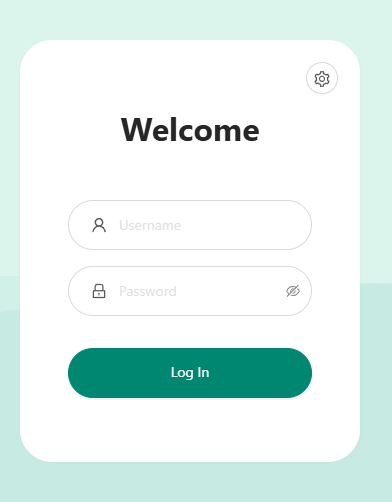

Uzyskaj dostęp do panelu, używając dokładnego URL, nazwy użytkownika i hasła wygenerowanych przez własną instalację. Nie zakładaj, że ścieżka to /panel, i nie zakładaj, że poświadczenia to admin/admin, chyba że Twoja własna instalacja wyraźnie to mówi.

💡 Wskazówka 1: Aby ponownie zobaczyć bieżące ustawienia panelu i wydrukować URL dostępu, w CLI uruchom polecenie “x-ui” i wybierz numer 10 “Zobacz bieżące ustawienia” z menu wyjściowego.

💡 Wskazówka 2: Jeśli URL dostępu nie ładuje się, upewnij się, że port panelu 3x-ui jest otwarty na zaporze VPS. Na przykład, jeśli Twój panel działa na porcie “13525”, pozwól na niego z: ” ufw allow 13525/tcp “. Zastąp 13525 rzeczywistym portem, który skonfigurowałeś dla panelu 3x-ui.

Jeśli instalator kończy, ale systemctl status x-ui pokazuje HTTP zamiast HTTPS

Najczęstszą przyczyną jest to, że 80/tcp nie był osiągalny z publicznego internetu podczas walidacji Let’s Encrypt. W takim przypadku panel może się nadal zainstalować i uruchomić, ale wydanie certyfikatu się nie powiedzie.

Najpierw napraw zaporę:

ufw allow 80/tcp

ufw statusJeśli Twój dostawca VPS ma warstwę zapory chmurowej lub grupy bezpieczeństwa, pozwól na 80/tcp również tam. Następnie ponownie uruchom konfigurację certyfikatu panelu z poziomu skryptu zarządzania 3x-ui:

x-ui

Dla certyfikatu panelu opartego na IP, wybierz:

- 19 → 6 (Uzyskaj SSL dla adresu IP)

Dla certyfikatu panelu opartego na domenie, wybierz:

- 19 → 1 (Uzyskaj SSL (Domena))

Po wydaniu certyfikatu, zweryfikuj ponownie:

systemctl status x-ui

Chcesz, aby wynik statusu pokazywał Web server running HTTPS … przed kontynuowaniem.

💡 Wskazówka: Zapisz wygenerowane poświadczenia i URL panelu natychmiast. Zwróć również uwagę, że podsumowanie instalatora może być mylące, jeśli wydanie certyfikatu się nie powiedzie — jeśli ostatni blok drukuje URL HTTPS, ale systemctl status x-ui nadal pokazuje HTTP, zaufaj wynikowi statusu usługi i napraw SSL przed przejściem dalej.

Mapa myśli decyzji: gdzie „omijanie cenzury” naprawdę się zaczyna

Gdy panel jest zainstalowany, problem się zmienia. Nie próbujesz już poprawnie zainstalować oprogramowania. Decydujesz, jak ruch klienta powinien się prezentować w sieci. To jest miejsce, gdzie „konfiguracja do omijania cenzury” naprawdę się zaczyna.

Najłatwiejszym sposobem na zmniejszenie zamieszania terminologicznego jest myślenie w trzech warstwach: jak klient i serwer się identyfikują i komunikują, jak strumień jest przenoszony i jak ten ruch wygląda dla zewnętrznego obserwatora. W przeciwnym razie, jeśli spłaszczysz je w jedną listę haseł, 3x-ui zaczyna wyglądać na bardziej skomplikowane niż w rzeczywistości jest.

| Warstwa | Na jakie pytanie odpowiada | Typowe przykłady |

|---|---|---|

| Protokół | Jak klient i serwer się identyfikują i komunikują? | VLESS, Trojan, VMess, Shadowsocks |

| Transport | Jak strumień ruchu jest przenoszony? | TCP (RAW), WebSocket, gRPC, QUIC |

| Bezpieczeństwo / ukrywanie | Jak ruch wygląda dla sieci? | Reality, TLS, odciski palców podobne do przeglądarki, stosy wyglądające jak domeny-frontowane |

Weźmy jeden przykład zakotwiczenia: VLESS + TCP/RAW + Reality na 443. VLESS to protokół. TCP/RAW przenosi strumień. Reality kształtuje, jak połączenie przypomina zwykłe zachowanie HTTPS. A 443 ma znaczenie, ponieważ kamuflaż działa najlepiej, gdy również odpowiada domyślnemu portowi dla normalnego zaszyfrowanego ruchu webowego. W niektórych miejscach dokumentacja Xray mówi raw, podczas gdy interfejs użytkownika panelu mówi TCP; dla tego artykułu traktuj je jako ten sam wybór koncepcyjny transportu.

⚠️ Ostrzeżenie: Nie ma uniwersalnego zwycięzcy i żadnej permanentnie nieblokowalnej kombinacji. Sieci się zmieniają, filtry ewoluują, a to, co dobrze się wtapia na jednej ścieżce, może wyróżniać się na innej. Celem nie jest magia. Celem jest wybór najbardziej sensownego stosu dla Twojego środowiska.

Dlatego ten artykuł zatrzymuje się na mapie zamiast udawać, że jedna strona może pokryć każdą pełną budowę. Następnym krokiem jest wybór rodziny konfiguracji, która pasuje do Twojej sieci i celów.

Która ścieżka 3x-ui pasuje do Twojego przypadku użycia?

Jeśli chcesz najjaśniejszej domyślnej odpowiedzi na początek, oto ona: dla restrykcyjnych, środowisk z dużą ilością DPI, zacznij od VLESS + Reality. Wyraźnie oddziela protokół od ukrycia, działa dobrze na porcie 443 i nie zmusza Cię do rozpoczęcia od domeny lub odwrotnego proxy.

To nie czyni go odpowiedzią na każdą sytuację. Jeśli już prowadzisz domenę lub preferujesz bardziej tradycyjny przepływ pracy TLS-i-odwrotne-proxy, wtedy VLESS lub Trojan przez TLS z WebSocket lub gRPC często jest lepszym wyborem. Ta ścieżka ma więcej sensu, gdy już zarządzasz domeną i certyfikatami.

Jeśli Twoim priorytetem jest przepustowość i Twoja sieć dobrze obsługuje UDP, Hysteria 2 zasługuje na uwagę. Jest to specjalistyczna ścieżka tutaj, ponieważ jej atrakcyjność polega mniej na „wyglądaj jak najbardziej zwyczajna sesja przeglądarki” i bardziej na „uzyskaj silną wydajność z projektu opartego na QUIC/UDP”. Jest to przekonujące, ale nie domyślna rekomendacja dla początkujących ukrywania.

Shadowsocks 2022, VMess i podobne ścieżki kompatybilności nadal mają swoje miejsce, ale głównie dla migracji, wsparcia starszych klientów lub wąskich ograniczeń kompatybilności. VMess w szczególności nie jest najlepszą równorzędną rekomendacją dla początkujących z powodu swojej zależności czasowej — jeden więcej szczegół operacyjny do popełnienia błędu, gdy już istnieją prostsze opcje.

| Ścieżka | Najlepsze dla | Potrzebuje domeny? | Dlaczego wybrać | Dlaczego nie jest to uniwersalny domyślny wybór |

|---|---|---|---|---|

| VLESS + Reality | Restrykcyjne lub mocno filtrowane sieci | Nie | Silny model mentalny dla początkujących do ukierunkowanego na ukrywanie samodzielnego hostingu na 443 | Wciąż nie jest przyszłościowy, a niektóre sieci lub klienci mogą Cię zmusić do innego wyboru |

| VLESS/Trojan + TLS + WebSocket/gRPC | Stosy oparte na domenach, odwrotne proxy, konfiguracje strony internetowej-plus-proxy | Zwykle tak | Pasuje do czytelników już zaznajomionych z domenami, certyfikatami i warstwami stosu webowego | Więcej ruchomych części niż ścieżka Reality bez domeny |

| Hysteria 2 | Konfiguracje skoncentrowane na prędkości, gdzie UDP działa dobrze | Nie | Doskonałe, gdy przepustowość i wydajność QUIC/UDP są głównym celem | Nie jest to najbardziej przeglądarkopodobna historia kamuflażu, a warunki UDP się różnią |

| Shadowsocks 2022 / VMess / ścieżki kompatybilności | Migracja, wsparcie starszych klientów, węższe ograniczenia | Zależy | Przydatne, gdy kompatybilność jest rzeczywistym wymaganiem | Nie najsilniejszy domyślny wybór dla początkujących, gdy dostępne są czystsze nowoczesne opcje |

💡 Szybka lista kontrolna decyzji

- Sieć cenzurowana: zacznij od VLESS + Reality

- Konfiguracja domeny / odwrotnego proxy: oceń TLS + WS/gRPC lub Trojan

- Wysoka prędkość UDP: przetestuj Hysteria 2

- Krawędziowe przypadki kompatybilności: rozważ Shadowsocks 2022 lub VMess

WireGuard i OpenVPN są tutaj przydatnymi przykładami kontrastu, a nie zalecanym następnym krokiem, ponieważ zwykłe kształty protokołów VPN są często tym, co restrykcyjne sieci uczą się rozpoznawać jako pierwsze. Wybierz ścieżkę, która pasuje do Twojego środowiska, a następnie zbuduj tę ścieżkę przed dodaniem więcej opcji.

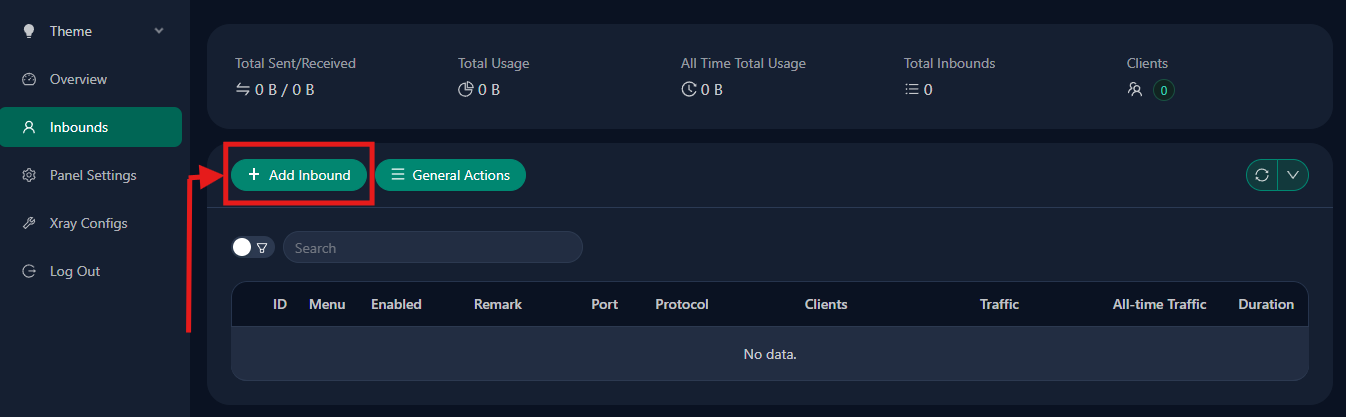

Co możesz zrobić dalej w 3x-ui po wyborze ścieżki

Gdy wybierzesz ścieżkę, 3x-ui staje się warstwą operacyjną. To tutaj tworzysz wejście, dodajesz klientów, eksportujesz link do udostępnienia lub kod QR, ustawiasz limity ruchu lub daty wygaśnięcia i utrzymujesz serwer w zarządzalnym stanie zamiast grzebać w surowych plikach Xray.

📝 Uwaga: Panel to nie „tylko ekran logowania”. To powierzchnia administracyjna, gdzie decyzje dotyczące protokołu stają się działającymi wejściami, poświadczeniami klientów, kontrolami użycia i widocznością.

W praktycznych kategoriach sekwencja jest zazwyczaj prosta: utwórz wejście, dodaj tożsamość klienta, wyeksportuj szczegóły połączenia, zaimportuj je do aplikacji klienckiej i wróć później po limity, odnowienia, logi, statystyki ruchu oraz aktualizacje routingu lub geofiles, jeśli to konieczne. Ta operacyjna widoczność to duża część tego, dlaczego warto używać panelu.

Jeśli kontynuujesz tę konfigurację jako serię, pierwszym przewodnikiem uzupełniającym powinien być VLESS + Reality dla czytelników w restrykcyjnych sieciach. To najbardziej naturalny następny artykuł, ponieważ zamienia ten model mentalny w jedną konkretną konfigurację.

Podsumowanie

Instalacja 3x-ui nie jest ostatecznym rozwiązaniem antycenzurowym. To jest pokój kontrolny. Rzeczywisty wynik pochodzi z tego, co skonfigurujesz w nim dalej. Utrzymuj podział prosty: pulpit nawigacyjny sprawia, że Xray jest zarządzalny, ale silnik i trasa — wybór protokołu, transportu i bezpieczeństwa — decydują o tym, jak dobrze połączenie przetrwa filtrowanie.

Więc zrób uczciwy następny krok i wybierz rzeczywistą ścieżkę, która najlepiej pasuje do Twoich celów. A gdy poważnie podejdziesz do samodzielnego hostowania swojego wyboru, stabilna infrastruktura VPS również ma znaczenie — niezależnie od tego, czy oznacza to AlexHost, czy innego dostawcę, który daje Ci przewidywalną kontrolę sieci i czysty dostęp do zapory.