Как установить 3x-ui и выбрать правильную конфигурацию для обхода цензуры

Ключевые слова

Краткий глоссарий ниже помогает разобраться в терминах перед началом установки:

| Эмодзи + ключевое слово | Краткое объяснение |

|---|---|

| ⚙️ 3x-ui | Веб-панель управления для Xray-core |

| 🚀 Xray-core | Собственно прокси-движок |

| 📥 inbound | Точка входа на сервере |

| 🔀 transport layer | Как передается поток трафика |

| 🎭 Reality | Механизм скрытности/безопасности для Xray |

Как установить 3x-ui на VPS и выбрать правильную конфигурацию для обхода цензуры

Один день ваш VPN работает. На следующий день он перестает работать. В ограничительных сетях блокировка чаще направлена не на то, зашифрован ли трафик, а на то, насколько легко его классифицировать.

Это та часть, которую многие старые руководства по VPN упускают. Одна шифровка не гарантирует скрытность. Сети все еще могут анализировать паттерны рукопожатия, поведение пакетов и отпечатки протоколов достаточно хорошо, чтобы решить, что ваш трафик не выглядит обычным. Поэтому вопрос перестает быть “как установить VPN?” и становится “как сделать так, чтобы форма трафика выглядела достаточно нормально для прохождения фильтрации?”

Это руководство является основным шагом. Вы установите рабочую панель 3x-ui на Ubuntu VPS, правильно защитите административную поверхность и получите четкую основу для выбора того, что настроить дальше внутри панели. Если вы самостоятельно размещаете на небольшом VPS — будь то от AlexHost или другого провайдера — это то место, где настройка становится управляемой.

Что такое 3x-ui — и что это не является

Самое важное заблуждение, которое нужно исправить на раннем этапе, это: 3x-ui не является технологией обхода цензуры самой по себе. Это панель управления. Xray — это движок под ней. Протокол, транспорт и выбор безопасности внутри этого движка определяют, как ваш трафик ведет себя в сети.

3x-ui важен, потому что он превращает Xray из кучи вручную отредактированных JSON в нечто, чем может управлять обычный человек. Вы получаете веб-панель управления для создания входов, добавления клиентов, экспорта ссылок или QR-кодов, управления лимитами, обновления геофайлов и управления доступом администратора и SSL панели.

Краткий глоссарий ниже помогает разобраться в терминах перед началом установки:

| Термин | Простое значение | Почему это важно здесь |

|---|---|---|

| 3x-ui | Веб-панель управления для Xray-core | Это управленческий слой, который вы устанавливаете в этом руководстве |

| Xray-core | Собственно прокси-движок | Это то, что обрабатывает протоколы, маршрутизацию и поведение трафика |

| inbound | Точка входа на сервере | Здесь вы определяете, как клиенты подключаются |

| transport | Как передается поток трафика | Примеры включают raw TCP, WebSocket или gRPC |

| Reality | Механизм скрытности/безопасности для Xray | Помогает трафику больше походить на обычный HTTPS |

📝 Примечание: 3x-ui лучше всего понимать как управленческий слой для Xray-core, и сам проект определяет его как программное обеспечение для личного использования, а не как что-то, что можно рассматривать как защищенную производственную инфраструктуру.

Это различие важно и для безопасности. Панель с поддержкой HTTPS с сильными учетными данными администратора защищает поверхность управления — место, где вы входите в систему и управляете сервером. Это не автоматически делает пользовательский трафик скрытным. Установка дает вам контроль; выбранный после этого стек протоколов определяет, как соединение выглядит на линии.

Перед установкой: контрольный список сервера и доступа

3x-ui не требует большого сервера, но ему нужен чистый путь установки. Для этого руководства базовой является Ubuntu 22.04 LTS или 24.04 LTS, доступ по SSH с правами root или sudo, публичный IP-адрес и скромные ресурсы, такие как 1 vCPU и 1 ГБ RAM. Подходит любой подходящий VPS, включая недорогие начальные планы, если он предоставляет вам предсказуемый сетевой доступ и контроль над брандмауэром.

Перед тем как вводить какие-либо команды, проверьте этот контрольный список:

- Операционная система: Ubuntu 22.04 LTS или 24.04 LTS

- Уровень доступа: доступ по SSH с правами root или пользователь с полными правами sudo

- Сеть: публичный IP-адрес и возможность открывать необходимые порты

- Порт трафика: 443/tcp для прокси-трафика в стиле HTTPS позже

- Порт проверки ACME: 80/tcp только если вы хотите использовать встроенный поток Let’s Encrypt для панели; ACME — это публичная проверка доступности, используемая для проверки сертификатов

- Доступность панели: будьте готовы к тому, что установщик назначит случайный порт панели и случайный webBasePath

- Ожидаемое конечное состояние: доступный URL панели, сохраненные учетные данные и проверенная служба панели HTTPS

⚠️ Предупреждение: Если вы впервые включаете UFW на удаленном VPS, разрешите SSH перед включением брандмауэра. В противном случае вы можете заблокировать себе доступ к серверу, который пытаетесь настроить.

Как только эти основы будут выполнены, остальное становится простым. Следующие два раздела проведут вас от “У меня есть VPS” до “У меня есть рабочая панель управления” без догадок.

Подготовка сервера: BBR и основы

С проверенными предварительными условиями давайте подготовим сервер. Этот этап оптимизирует ваш VPS перед установкой любого программного обеспечения VPN, обеспечивая максимальную производительность с самого начала.

💡 СОВЕТ: Используйте BBR перед развертыванием — это часто улучшает пропускную способность и задержку на ограниченных или высокозадержанных каналах.

Сначала обновите пакеты вашей системы. Это гарантирует, что у вас есть последние обновления безопасности и необходимые зависимости:

apt update && apt upgrade -y

Этот шаг может занять от 1 до 5 минут в зависимости от вашего провайдера VPS и скорости сети. Некоторые провайдеры, такие как Vultr, предварительно обновляют свои образы во время развертывания, поэтому на некоторых системах это может завершиться быстро.

Далее включите управление перегрузкой Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) — это алгоритм управления перегрузкой от Google. Вместо того чтобы в основном полагаться на потерю пакетов как на сигнал, он пытается более непосредственно моделировать доступную пропускную способность и время круговой поездки, что может улучшить пропускную способность и отзывчивость на некоторых каналах VPS.

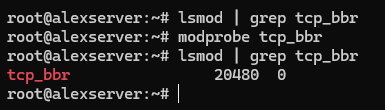

# Verify BBR module is available

lsmod | grep tcp_bbrЕсли ничего не появляется, загрузите модуль вручную:

modprobe tcp_bbr

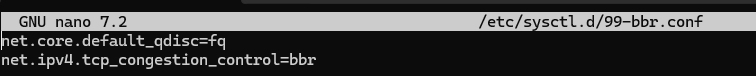

Теперь создайте конфигурацию sysctl для постоянного включения BBR:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Примените конфигурацию:

sysctl -p /etc/sysctl.d/99-bbr.conf

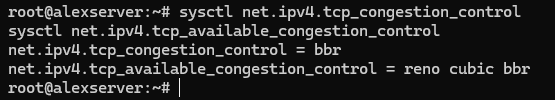

Проверьте, активен ли BBR:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlВы должны увидеть bbr как активный алгоритм.

Некоторые системы выигрывают от перезагрузки после включения BBR — это гарантирует, что модуль загружается правильно и все сетевые оптимизации вступают в силу:

reboot

Теперь убедитесь, что порт 443 доступен. Если вы планируете использовать встроенный поток Let’s Encrypt для панели установщика 3x-ui, также разрешите 80/tcp — этот порт используется для проверки сертификатов ACME, а не для самой панели. Если ваш провайдер VPS также имеет облачный брандмауэр или уровень группы безопасности, разрешите те же порты и там. На Ubuntu самым безопасным путем обычно является UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ ПРЕДУПРЕЖДЕНИЕ: Порт 443 настоятельно рекомендуется, потому что он соответствует обычному HTTPS-трафику. Другие порты могут работать технически, но они менее естественно сливаются и делают настройку более легкой для обнаружения.

Ваш сервер теперь оптимизирован и готов к установке 3x-ui.

Установка панели 3x-ui

Мы будем использовать форк MHSanaei, который активно поддерживается и поддерживает текущие протоколы. Снова важно напомнить: сам проект определяет 3x-ui как панель для личного использования, поэтому относитесь к ней как к слою удобства для администратора и тщательно защищайте панель.

Перед тем как запустить установщик, обратите внимание на одно легко упускаемое требование: если вы хотите, чтобы встроенная настройка Let’s Encrypt установщика выдала SSL-сертификат для панели, 80/tcp должен быть открыт и доступен из интернета. Этот порт проверки ACME отличается от порта панели, который вы выбираете во время настройки.

Запустите команду установки:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Текущие версии установщика не начинаются с более старого меню Install / Update / Uninstall, которое все еще показывают многие руководства. Вместо этого скрипт сразу начинает установку, устанавливает любые отсутствующие зависимости, загружает последнюю версию и затем проводит вас через подсказки настройки панели.

Типичный процесс установки теперь выглядит так:

- Выберите, установить ли пользовательский порт панели или позволить установщику сгенерировать случайный.

- Позвольте установщику сгенерировать случайное имя пользователя, пароль и webBasePath.

- Выберите, как настроить SSL панели:

- 1 = Let’s Encrypt для домена

- 2 = Let’s Encrypt для IP-адреса сервера

- 3 = использовать существующий сертификат

- Завершите подсказки для сертификата, если вы используете встроенный поток Let’s Encrypt.

⚠️ ВАЖНО: Порт панели не то же самое, что порт проверки ACME. Вы можете запустить панель на случайном порту, например, 13525, и все равно потребуется открыть 80/tcp, чтобы Let’s Encrypt мог проверить сертификат.

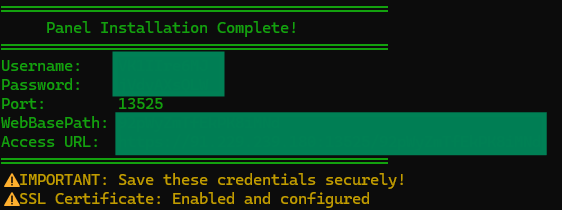

Важное правило простое: используйте точные учетные данные, путь и URL, напечатанные вашим собственным установщиком, а не предположения, скопированные из старых руководств.

Ваш окончательный вывод будет выглядеть примерно так:

Username: GENERATED_USERNAME

Password: GENERATED_PASSWORD

Port: 13525

WebBasePath: RANDOM_PATH

Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

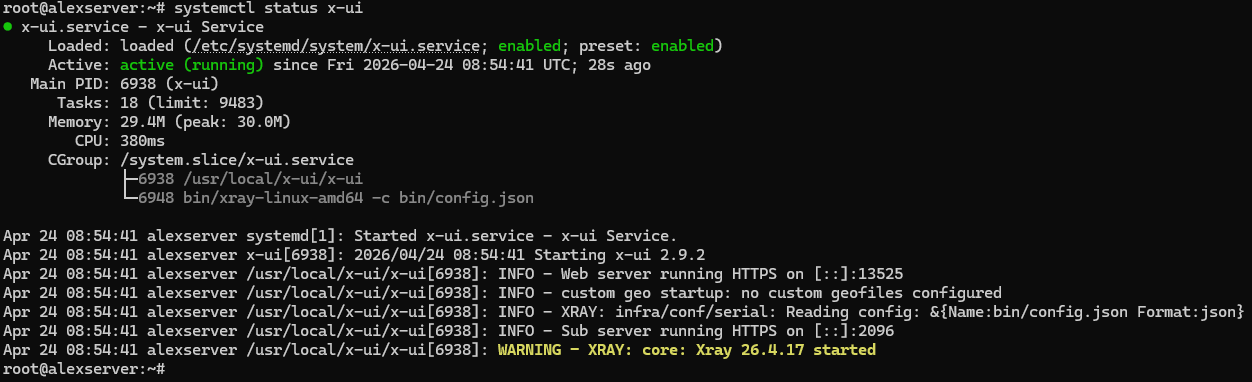

Проверьте, работает ли служба:

systemctl status x-ui

Эта проверка важна. Обратите особое внимание на строку веб-сервера в выводе статуса:

- Если вы видите Web server running HTTPS …, SSL панели работает правильно.

- Если вы видите Web server running HTTP …, панель установлена успешно, но настройка SSL не завершена.

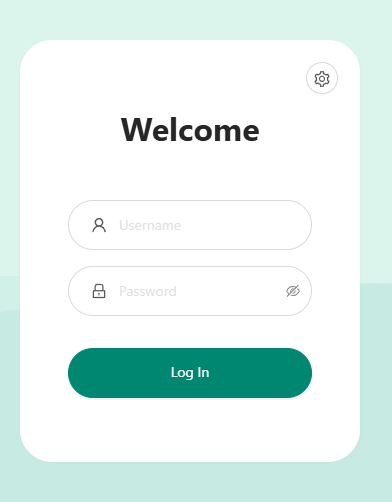

Доступ к панели осуществляется с использованием точного URL, имени пользователя и пароля, сгенерированных вашей собственной установкой. Не предполагайте, что путь /panel, и не предполагайте, что учетные данные admin/admin, если ваша собственная установка явно не говорит об этом.

💡 СОВЕТ 1: Чтобы снова просмотреть текущие настройки панели и напечатать URL доступа, в CLI выполните команду “x-ui” и выберите номер 10 “Просмотр текущих настроек” из вывода меню.

💡 СОВЕТ 2: Если URL доступа не загружается, убедитесь, что порт панели 3x-ui открыт в брандмауэре вашего VPS. Например, если ваша панель работает на порту “13525”, разрешите его с помощью: “ufw allow 13525/tcp”. Замените 13525 на фактический порт, который вы настроили для панели 3x-ui.

Если установщик завершает работу, но systemctl status x-ui показывает HTTP вместо HTTPS

Наиболее распространенной причиной является то, что 80/tcp не был доступен из интернета во время проверки Let’s Encrypt. В этом случае панель может все еще установить и запуститься, но выдача сертификата не удается.

Сначала исправьте брандмауэр:

ufw allow 80/tcp

ufw statusЕсли ваш провайдер VPS имеет облачный брандмауэр или уровень группы безопасности, разрешите 80/tcp и там. Затем повторно выполните настройку сертификата панели из скрипта управления 3x-ui:

x-ui

Для сертификата панели на основе IP выберите:

- 19 → 6 (Получить SSL для IP-адреса)

Для сертификата панели на основе домена выберите:

- 19 → 1 (Получить SSL (домен))

После выдачи сертификата проверьте снова:

systemctl status x-ui

Вы хотите, чтобы вывод статуса показывал Web server running HTTPS … перед продолжением.

💡 СОВЕТ: Сохраните сгенерированные учетные данные и URL панели немедленно. Также обратите внимание, что резюме установщика может вводить в заблуждение, если выдача сертификата не удается — если последний блок печатает URL HTTPS, но systemctl status x-ui все еще показывает HTTP, доверьтесь выводу статуса службы и исправьте SSL перед продолжением.

Карта решений: где на самом деле начинается “обход цензуры”

Как только панель установлена, проблема меняется. Вы больше не пытаетесь правильно установить программное обеспечение. Вы решаете, как клиентский трафик должен представляться сети. Это то место, где “настройка для обхода цензуры” на самом деле начинается.

Самый простой способ уменьшить путаницу в терминологии — думать в трех слоях: как клиент и сервер общаются, как передается поток, и как этот трафик выглядит для внешнего наблюдателя. В противном случае, если вы объедините их в один список модных слов, 3x-ui начнет казаться более сложным, чем он есть на самом деле.

| Слой | На какой вопрос он отвечает | Общие примеры |

|---|---|---|

| Протокол | Как клиент и сервер идентифицируют и общаются друг с другом? | VLESS, Trojan, VMess, Shadowsocks |

| Транспорт | Как передается поток трафика? | TCP (RAW), WebSocket, gRPC, QUIC |

| Безопасность / обфускация | Как трафик выглядит для сети? | Reality, TLS, отпечатки, похожие на браузерные, стеки, похожие на доменные фронты |

Возьмите один пример: VLESS + TCP/RAW + Reality на 443. VLESS — это протокол. TCP/RAW передает поток. Reality формирует, как соединение напоминает обычное поведение HTTPS. А 443 важен, потому что камуфляж работает лучше, когда он также соответствует порту по умолчанию для обычного зашифрованного веб-трафика. В некоторых местах документация Xray говорит raw, в то время как интерфейс панели говорит TCP; для этой статьи рассматривайте их как один и тот же концептуальный выбор транспорта.

⚠️ Предупреждение: Нет универсального победителя и нет навсегда не блокируемой комбинации. Сети меняются, фильтры эволюционируют, и то, что хорошо сливается на одном пути, может выделяться на другом. Цель не в магии. Цель — выбрать наиболее разумный стек для вашей среды.

Вот почему эта статья останавливается на карте вместо того, чтобы притворяться, что одна страница может охватить каждую полную сборку. Следующий шаг — выбрать конфигурацию, которая соответствует вашей сети и целям.

Какой путь 3x-ui подходит для вашего случая использования?

Если вы хотите получить самый ясный ответ по умолчанию сначала, вот он: для ограничительных, сетей с интенсивным DPI начните с VLESS + Reality. Он четко разделяет протокол и скрытность, хорошо работает на порту 443 и не заставляет вас начинать с домена или обратного прокси.

Это не делает его ответом на каждую ситуацию. Если вы уже управляете доменом или предпочитаете более традиционный рабочий процесс с TLS и обратным прокси, тогда VLESS или Trojan через TLS с WebSocket или gRPC часто является лучшим выбором. Этот путь имеет больше смысла, когда вы уже управляете доменом и сертификатами.

Если ваш приоритет — пропускная способность и ваша сеть хорошо обрабатывает UDP, Hysteria 2 заслуживает внимания. Это специализированный путь здесь, потому что его привлекательность заключается не в “выглядеть как самый обычный сеанс браузера”, а в “получить высокую производительность от дизайна на основе QUIC/UDP”. Это привлекательно, но не является рекомендацией по умолчанию для начинающих для скрытных настроек.

Shadowsocks 2022, VMess и аналогичные пути совместимости все еще имеют место, но в основном для миграции, поддержки старых клиентов или узких ограничений совместимости. VMess, в частности, не является лучшим выбором по умолчанию для начинающих из-за его зависимости от времени — еще одна операционная деталь, которую можно сделать неправильно, когда уже существуют более простые варианты.

| Путь | Лучше всего для | Нужен ли домен? | Почему выбрать его | Почему это не универсальный стандарт |

|---|---|---|---|---|

| VLESS + Reality | Ограничительные или сильно фильтруемые сети | Нет | Сильная модель для начинающих для скрытного самохостинга на 443 | Все еще не защищено на будущее, и некоторые сети или клиенты могут направить вас в другое место |

| VLESS/Trojan + TLS + WebSocket/gRPC | Стэки на основе домена, обратные прокси, настройки сайта плюс прокси | Обычно да | Подходит для читателей, уже знакомых с доменами, сертификатами и слоями веб-стека | Больше движущихся частей, чем у пути без домена Reality |

| Hysteria 2 | Настройки, ориентированные на скорость, где UDP работает хорошо | Нет | Отлично, когда основной целью является пропускная способность и производительность QUIC/UDP | Не самая история камуфляжа, похожая на браузер, и условия UDP варьируются |

| Shadowsocks 2022 / VMess / пути совместимости | Миграция, поддержка старых клиентов, узкие ограничения | Зависит | Полезно, когда совместимость является реальным требованием | Не самый сильный выбор по умолчанию для начинающих, когда доступны более чистые современные варианты |

💡 Быстрый контрольный список решений

- Цензурированная сеть: начните с VLESS + Reality

- Настройка домена / обратного прокси: оцените TLS + WS/gRPC или Trojan

- Высокоскоростной UDP: протестируйте Hysteria 2

- Краевые случаи совместимости: рассмотрите Shadowsocks 2022 или VMess

WireGuard и OpenVPN являются полезными примерами для контраста здесь, а не рекомендуемым следующим шагом, потому что обычные формы протоколов VPN часто являются тем, что ограничительные сети учатся распознавать в первую очередь. Выберите путь, который соответствует вашей среде, затем постройте этот путь перед добавлением дополнительных опций.

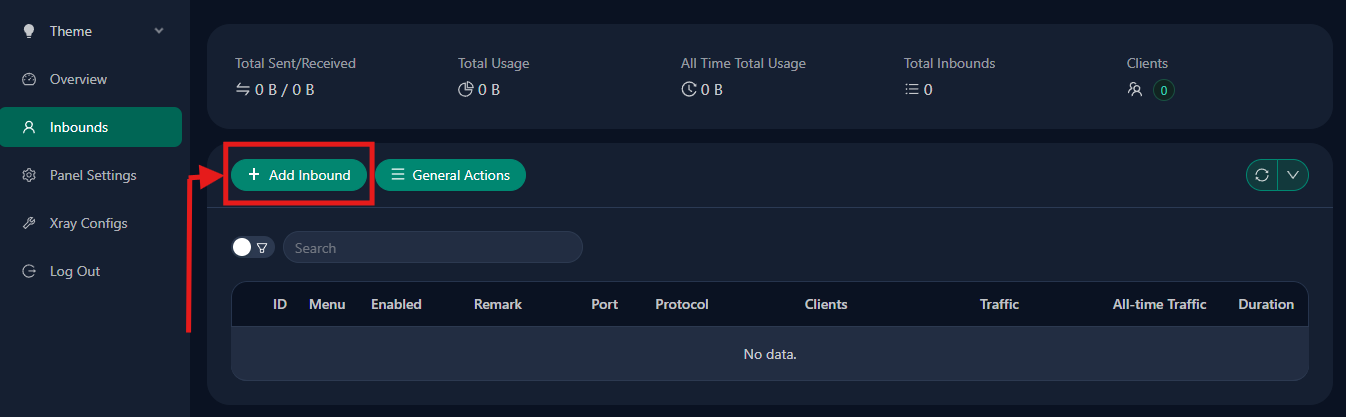

Что вы можете сделать дальше внутри 3x-ui после выбора пути

Как только вы выберете путь, 3x-ui становится операционным слоем. Здесь вы создаете вход, добавляете клиентов, экспортируете ссылку для обмена или QR-код, устанавливаете лимиты трафика или даты истечения, и поддерживаете сервер в управляемом состоянии со временем, вместо того чтобы копаться в сырых файлах Xray.

📝 Примечание: Панель — это не “только экран входа”. Это поверхность администратора, где решения по протоколам становятся работающими входами, учетными данными клиентов, контролем использования и видимостью.

На практике последовательность обычно проста: создайте вход, добавьте идентификатор клиента, экспортируйте детали подключения, импортируйте их в клиентское приложение и вернитесь позже для лимитов, обновлений, журналов, статистики трафика и обновлений маршрутизации или геофайлов, если это необходимо. Эта операционная видимость — большая часть того, почему панель стоит использовать.

Если вы продолжаете эту настройку как серию, первое последующее руководство должно быть сборкой VLESS + Reality для читателей в ограничительных сетях. Это самый естественный следующий шаг, потому что он превращает эту ментальную модель в одну конкретную конфигурацию.

Заключение

Установка 3x-ui не является окончательным решением для обхода цензуры. Это комната управления. Реальный результат зависит от того, что вы настроите внутри нее дальше. Сохраняйте разделение простым: панель делает Xray управляемым, но движок и маршрут — выбор протокола, транспорта и безопасности — решают, насколько хорошо соединение выдерживает фильтрацию.

Поэтому сделайте честный следующий шаг и выберите реальный путь, который наилучшим образом соответствует вашим целям. И как только вы серьезно настроитесь на самохостинг вашего выбора, стабильная инфраструктура VPS тоже имеет значение — будь то AlexHost или другой провайдер, который предоставляет вам предсказуемый контроль над сетью и чистый доступ к брандмауэру.