Як встановити 3x-ui та вибрати правильну конфігурацію для обходу цензури

Ключові слова

Нижче наведено короткий глосарій, щоб розібратися з термінами перед початком встановлення:

| Емодзі + ключове слово | Коротке пояснення |

|---|---|

| ⚙️ 3x-ui | Веб-панель управління для Xray-core |

| 🚀 Xray-core | Фактичний проксі-двигун |

| 📥 inbound | Точка входу для прослуховування на сервері |

| 🔀 transport layer | Як передається потік трафіку |

| 🎭 Reality | Механізм стелс/безпеки для Xray |

Як встановити 3x-ui на VPS і вибрати правильну конфігурацію проти цензури

Одного дня ваш VPN працює. Наступного дня він перестає працювати. У обмежувальних мережах блокування часто спрямоване не стільки на те, чи зашифрований трафік, скільки на те, чи виглядає трафік легко класифікованим.

Це та частина, яку багато старих підручників з VPN пропускають. Саме шифрування не гарантує стелс. Мережі все ще можуть досить добре перевіряти шаблони рукостискань, поведінку пакетів і відбитки протоколів, щоб вирішити, що ваш трафік не виглядає звичайним. Тому питання перестає бути “як встановити VPN?” і стає “як зробити так, щоб форма трафіку виглядала досить нормальною, щоб пережити фільтрацію?”

Цей посібник є основним кроком. Ви встановите робочу панель 3x-ui на Ubuntu VPS, правильно захистите адміністративну поверхню і отримаєте чітку основу для вибору того, що налаштувати далі всередині панелі. Якщо ви самостійно хостите на невеликому VPS — чи то від AlexHost, чи від іншого провайдера — це той момент, коли налаштування стає керованим.

Що таке 3x-ui насправді — і чим воно не є

Найважливіше непорозуміння, яке слід виправити на початку, це таке: 3x-ui не є технологією обходу цензури самою по собі. Це панель управління. Xray — це двигун під ним. Протокол, транспорт і вибір безпеки всередині цього двигуна визначають, як ваш трафік поводиться в мережі.

3x-ui важливий, тому що він перетворює Xray з купи вручну відредагованих JSON у щось, чим може керувати середньостатистична людина. Ви отримуєте веб-панель управління для створення входів, додавання клієнтів, експорту посилань або QR-кодів, управління лімітами, оновлення геофайлів і управління доступом адміністратора та панеллю SSL.

Нижче наведено короткий глосарій, щоб розібратися з термінами перед початком встановлення:

| Термін | Просте значення | Чому це важливо тут |

|---|---|---|

| 3x-ui | Веб-панель управління для Xray-core | Це управлінський шар, який ви встановлюєте в цьому посібнику |

| Xray-core | Фактичний проксі-двигун | Це те, що обробляє протоколи, маршрутизацію і поведінку трафіку |

| inbound | Точка входу для прослуховування на сервері | Це місце, де ви визначаєте, як клієнти підключаються |

| transport | Як передається потік трафіку | Приклади включають raw TCP, WebSocket або gRPC |

| Reality | Механізм стелс/безпеки для Xray | Це допомагає трафіку більше нагадувати звичайний HTTPS |

📝 Примітка: 3x-ui найкраще розуміти як управлінський шар для Xray-core, і сам проект позиціонує його як програмне забезпечення для особистого використання, а не як щось, що слід сприймати легковажно як захищену виробничу інфраструктуру.

Це розрізнення важливе і для безпеки. Панель з підтримкою HTTPS з надійними обліковими даними адміністратора захищає поверхню управління — місце, де ви входите в систему і керуєте сервером. Це не автоматично робить трафік користувача стелс. Встановлення дає вам контроль; вибраний після цього стек протоколів визначає, як з’єднання виглядає на дроті.

Перед встановленням: контрольний список сервера і доступу

3x-ui не потребує великого сервера, але йому потрібен чистий шлях встановлення. Для цього посібника базовою версією є Ubuntu 22.04 LTS або 24.04 LTS, доступ до SSH з правами root або sudo, публічна IP-адреса і скромні ресурси, такі як 1 vCPU і 1 ГБ RAM. Підходить будь-який відповідний VPS, включаючи недорогі початкові плани, якщо він надає вам передбачуваний доступ до мережі і контроль над брандмауером.

Перш ніж виконувати будь-які команди, перевірте цей контрольний список:

- Операційна система: Ubuntu 22.04 LTS або 24.04 LTS

- Рівень доступу: доступ до SSH як root, або користувач з повними привілеями sudo

- Мережа: публічна IP-адреса і можливість відкривати необхідні порти

- Порт трафіку: 443/tcp для проксі-трафіку в стилі HTTPS пізніше

- Порт перевірки ACME: 80/tcp тільки якщо ви хочете використовувати вбудований потік Let’s Encrypt для панелі; ACME — це перевірка доступності, яка використовується для перевірки сертифіката

- Доступність панелі: будьте готові до того, що інсталятор призначить випадковий порт панелі і випадковий webBasePath

- Очікуваний кінцевий стан: доступна URL панелі, збережені облікові дані і перевірена служба панелі HTTPS

⚠️ Попередження: Якщо ви вперше вмикаєте UFW на віддаленому VPS, дозвольте SSH перед увімкненням брандмауера. В іншому випадку ви можете заблокувати собі доступ до сервера, який намагаєтеся налаштувати.

Як тільки ці основи будуть виконані, решта стане простою. Наступні два розділи переведуть вас від “У мене є VPS” до “У мене є робоча панель управління” без здогадок.

Підготовка сервера: BBR і основи

Після перевірки передумов давайте підготуємо сервер. Цей етап оптимізує ваш VPS перед встановленням будь-якого програмного забезпечення VPN, забезпечуючи максимальну продуктивність з самого початку.

💡 Порада: Використовуйте BBR перед розгортанням — це часто покращує пропускну здатність і затримку на обмежених або з більш високою затримкою з’єднаннях.

Спочатку оновіть пакети вашої системи. Це гарантує, що у вас є останні оновлення безпеки і необхідні залежності:

apt update && apt upgrade -y

Цей крок може зайняти 1-5 хвилин залежно від вашого постачальника VPS і швидкості мережі. Деякі постачальники, такі як Vultr, попередньо оновлюють свої образи під час розгортання, тому це може швидко завершитися на деяких системах.

Далі увімкніть управління заторами Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) — це алгоритм управління заторами від Google. Замість того, щоб в основному покладатися на втрату пакетів як сигнал, він намагається більш безпосередньо моделювати доступну пропускну здатність і час кругового проходження, що може покращити пропускну здатність і чутливість на деяких з’єднаннях VPS.

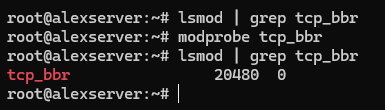

# Verify BBR module is available

lsmod | grep tcp_bbrЯкщо нічого не з’являється, завантажте модуль вручну:

modprobe tcp_bbr

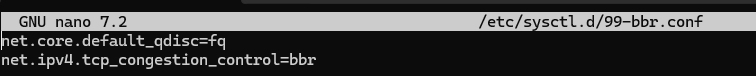

Тепер створіть конфігурацію sysctl, щоб увімкнути BBR постійно:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Застосуйте конфігурацію:

sysctl -p /etc/sysctl.d/99-bbr.conf

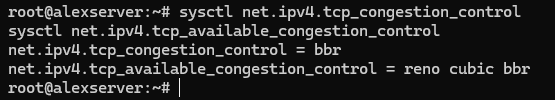

Перевірте, чи активний BBR:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlВи повинні побачити bbr як активний алгоритм.

Деякі системи виграють від перезавантаження після увімкнення BBR — це гарантує, що модуль завантажується правильно і всі оптимізації мережі вступають в силу:

reboot

Тепер переконайтеся, що порт 443 доступний. Якщо ви плануєте використовувати вбудований потік Let’s Encrypt для панелі, дозволте також 80/tcp — цей порт використовується для перевірки сертифіката ACME, а не для самої панелі. Якщо ваш постачальник VPS також має рівень хмарного брандмауера або групи безпеки, дозволте ті ж порти там теж. На Ubuntu, найкращий шлях зазвичай — UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ ПОПЕРЕДЖЕННЯ: Порт 443 настійно рекомендується, оскільки він відповідає звичайному трафіку HTTPS. Інші порти можуть працювати технічно, але вони менш природно вписуються і роблять налаштування легше для виявлення.

Ваш сервер тепер оптимізований і готовий до встановлення 3x-ui.

Встановлення панелі 3x-ui

Ми будемо використовувати форк MHSanaei, який активно підтримується і підтримує поточні протоколи. Ще раз важливе нагадування: сам проект позиціонує 3x-ui як панель для особистого використання, тому сприймайте її як зручний адміністративний шар і ретельно захищайте панель.

Перш ніж запустити інсталятор, зверніть увагу на одну легку для пропуску вимогу: якщо ви хочете, щоб вбудована настройка Let’s Encrypt інсталятора видала SSL-сертифікат для панелі, 80/tcp повинен бути відкритий і доступний з публічного інтернету. Цей порт перевірки ACME відрізняється від порту панелі, який ви вибираєте під час налаштування.

Запустіть команду встановлення:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Поточні версії інсталятора не починаються зі старого пронумерованого меню Install / Update / Uninstall, яке багато підручників все ще показують. Замість цього, скрипт починає встановлення негайно, встановлює будь-які відсутні залежності, завантажує останній реліз і потім проводить вас через підказки налаштування панелі.

Типовий потік встановлення зараз виглядає так:

- Виберіть, чи встановити користувацький порт панелі або дозволити інсталятору згенерувати випадковий.

- Дозвольте інсталятору згенерувати випадкове ім’я користувача, пароль і webBasePath.

- Виберіть, як налаштувати SSL панелі:

- 1 = Let’s Encrypt для домену

- 2 = Let’s Encrypt для IP-адреси сервера

- 3 = використати існуючий сертифікат

- Заповніть підказки сертифіката, якщо ви використовуєте вбудований потік Let’s Encrypt.

⚠️ ВАЖЛИВО: Порт панелі не є тим самим, що і порт перевірки ACME. Ви можете запустити панель на випадковому порту, наприклад, 13525, і все ще потребувати відкритого публічного 80/tcp, щоб Let’s Encrypt міг перевірити сертифікат.

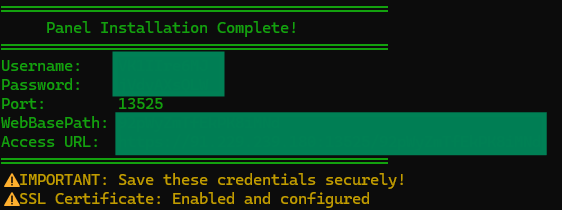

Важливе правило просте: використовуйте точні облікові дані, шлях і URL, надруковані вашим власним інсталятором, а не припущення, скопійовані з старих підручників.

Ваш остаточний результат виглядатиме приблизно так:

Username: GENERATED_USERNAME

Password: GENERATED_PASSWORD

Port: 13525

WebBasePath: RANDOM_PATH

Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

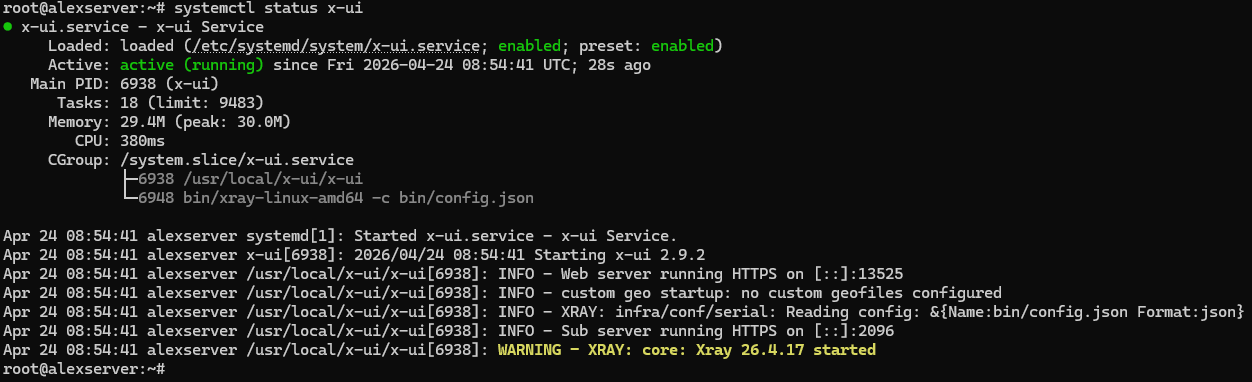

Перевірте, чи працює служба:

systemctl status x-ui

Ця перевірка важлива. Зверніть особливу увагу на рядок веб-сервера у виводі статусу:

- Якщо ви бачите Web server running HTTPS …, SSL панелі працює правильно.

- Якщо ви бачите Web server running HTTP …, панель встановлена успішно, але налаштування SSL не завершено.

Доступ до панелі здійснюється за допомогою точного URL, імені користувача та пароля, згенерованих вашим власним встановленням. Не припускайте, що шлях /panel, і не припускайте, що облікові дані admin/admin, якщо ваше власне встановлення явно не говорить про це.

💡 ПОРАДА 1: Щоб знову переглянути поточні налаштування панелі та надрукувати URL доступу, у CLI виконайте команду “x-ui” і виберіть номер 10 “Переглянути поточні налаштування” з виводу меню.

💡 ПОРАДА 2: Якщо URL доступу не завантажується, переконайтеся, що порт панелі 3x-ui відкритий у брандмауері вашого VPS. Наприклад, якщо ваша панель працює на порту “13525”, дозвольте його за допомогою: “ufw allow 13525/tcp”. Замініть 13525 на фактичний порт, який ви налаштували для панелі 3x-ui.

Якщо інсталятор завершує роботу, але systemctl status x-ui показує HTTP замість HTTPS

Найпоширенішою причиною є те, що 80/tcp не був доступний з публічного інтернету під час перевірки Let’s Encrypt. У такому випадку панель може все ще встановитися і запуститися, але видача сертифіката не вдається.

Спочатку виправте брандмауер:

ufw allow 80/tcp

ufw statusЯкщо ваш постачальник VPS має рівень хмарного брандмауера або групи безпеки, дозволте 80/tcp там теж. Потім знову запустіть налаштування сертифіката панелі з скрипту управління 3x-ui:

x-ui

Для сертифіката панелі на основі IP виберіть:

- 19 → 6 (Отримати SSL для IP-адреси)

Для сертифіката панелі на основі домену виберіть:

- 19 → 1 (Отримати SSL (Домен))

Після видачі сертифіката перевірте знову:

systemctl status x-ui

Ви хочете, щоб вивід статусу показував Web server running HTTPS … перед тим, як продовжити.

💡 ПОРАДА: Збережіть згенеровані облікові дані та URL панелі негайно. Також зверніть увагу, що підсумок інсталятора може бути оманливим, якщо видача сертифіката не вдається — якщо останній блок друкує URL HTTPS, але systemctl status x-ui все ще показує HTTP, довіряйте виводу статусу служби і виправте SSL перед тим, як рухатися далі.

Рішення карта розуму: де “обхід цензури” насправді починається

Після встановлення панелі проблема змінюється. Ви більше не намагаєтеся правильно встановити програмне забезпечення. Ви вирішуєте, як клієнтський трафік повинен представляти себе в мережі. Ось де “налаштування для обходу цензури” насправді починається.

Найпростіший спосіб зменшити плутанину з термінами — думати в трьох шарах: як клієнт і сервер спілкуються, як передається потік, і як цей трафік виглядає для зовнішнього спостерігача. Інакше, якщо ви зведете їх в один список модних слів, 3x-ui почне виглядати складніше, ніж насправді є.

| Шар | Яке питання він відповідає | Загальні приклади |

|---|---|---|

| Протокол | Як клієнт і сервер ідентифікують і спілкуються один з одним? | VLESS, Trojan, VMess, Shadowsocks |

| Транспорт | Як передається потік трафіку? | TCP (RAW), WebSocket, gRPC, QUIC |

| Безпека / обфускація | Як трафік виглядає для мережі? | Reality, TLS, відбитки схожі на браузерні, стеки, що виглядають як фронтовані домени |

Візьміть один приклад якоря: VLESS + TCP/RAW + Reality на 443. VLESS — це протокол. TCP/RAW передає потік. Reality формує, як з’єднання нагадує звичайну поведінку HTTPS. І 443 важливий, тому що камуфляж працює найкраще, коли він також відповідає за замовчуванням порту для звичайного зашифрованого веб-трафіку. У деяких місцях документація Xray говорить raw, тоді як інтерфейс панелі говорить TCP; для цієї статті розглядайте їх як один і той же концептуальний вибір транспорту.

⚠️ Попередження: Немає універсального переможця і немає постійно незаблокованої комбінації. Мережі змінюються, фільтри еволюціонують, і те, що добре вписується в один шлях, може виділятися на іншому. Мета не в магії. Мета — вибрати найбільш розумний стек для вашого середовища.

Ось чому ця стаття зупиняється на карті, а не робить вигляд, що одна сторінка може охопити кожну повну збірку. Наступний крок — вибрати конфігураційне сімейство, яке відповідає вашій мережі та цілям.

Який шлях 3x-ui підходить для вашого випадку використання?

Якщо ви хочете отримати найчіткішу відповідь за замовчуванням спочатку, ось вона: для обмежувальних, мереж з важким DPI, почніть з VLESS + Reality. Це чітко розділяє протокол від стелсу, добре працює на порту 443 і не змушує вас починати з домену або зворотного проксі.

Це не робить його відповіддю на кожну ситуацію. Якщо ви вже керуєте доменом або віддаєте перевагу більш традиційному робочому процесу TLS і зворотного проксі, то VLESS або Trojan через TLS з WebSocket або gRPC часто є кращим вибором. Цей шлях має більше сенсу, коли ви вже керуєте доменом і сертифікатами.

Якщо ваш пріоритет — пропускна здатність, і ваша мережа добре обробляє UDP, Hysteria 2 заслуговує на увагу. Це спеціалізований шлях тут, тому що його привабливість менше “виглядати як найбільш звичайна сесія браузера” і більше “отримати сильну продуктивність з дизайну на основі QUIC/UDP”. Це привабливо, але не є рекомендацією за замовчуванням для початківців для стелс-перших налаштувань.

Shadowsocks 2022, VMess та інші шляхи сумісності все ще мають місце, але в основному для міграції, підтримки старих клієнтів або вузьких обмежень сумісності. VMess, зокрема, не є найкращою рівноправною рекомендацією для початківців через його залежність від часу — ще одна операційна деталь, яку можна зробити неправильно, коли вже існують простіші варіанти.

| Шлях | Найкраще для | Потрібен домен? | Чому обрати його | Чому це не універсальний стандарт |

|---|---|---|---|---|

| VLESS + Reality | Обмежувальні або сильно фільтровані мережі | Ні | Сильна модель для початківців для стелс-орієнтованого самостійного хостингу на 443 | Все ще не захищено на майбутнє, і деякі мережі або клієнти можуть змусити вас перейти на інший шлях |

| VLESS/Trojan + TLS + WebSocket/gRPC | Стек на основі домену, зворотні проксі, налаштування сайт-плюс-проксі | Зазвичай так | Підходить для читачів, які вже знайомі з доменами, сертифікатами і шаруванням веб-стека | Більше рухомих частин, ніж шлях без домену Reality |

| Hysteria 2 | Налаштування, орієнтовані на швидкість, де UDP працює добре | Ні | Відмінно, коли пропускна здатність і продуктивність QUIC/UDP є головною метою | Не найкраща історія камуфляжу, схожа на браузер, і умови UDP варіюються |

| Shadowsocks 2022 / VMess / шляхи сумісності | Міграція, підтримка старих клієнтів, вужчі обмеження | Залежить | Корисно, коли сумісність є справжньою вимогою | Не найсильніший стандарт для початківців, коли доступні чистіші сучасні варіанти |

💡 Швидкий контрольний список рішень

- Цензурована мережа: почніть з VLESS + Reality

- Налаштування домену / зворотного проксі: оцініть TLS + WS/gRPC або Trojan

- Високошвидкісний UDP: протестуйте Hysteria 2

- Крайні випадки сумісності: розгляньте Shadowsocks 2022 або VMess

WireGuard і OpenVPN є корисними прикладами контрасту тут, а не рекомендованим наступним кроком, тому що звичайні форми протоколів VPN часто є тим, що обмежувальні мережі вчаться розпізнавати першими. Виберіть шлях, який відповідає вашому середовищу, потім побудуйте цей шлях, перш ніж додавати більше варіантів.

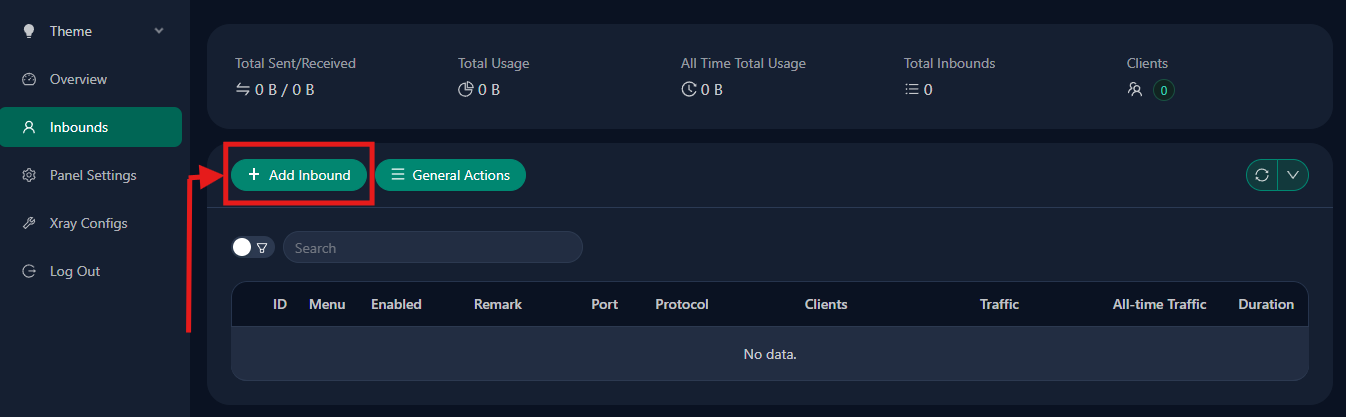

Що ви можете зробити далі всередині 3x-ui після вибору шляху

Після вибору шляху 3x-ui стає операційним шаром. Це місце, де ви створюєте вхід, додаєте клієнтів, експортуєте посилання для обміну або QR-код, встановлюєте обмеження трафіку або дати закінчення терміну дії, і підтримуєте сервер керованим з часом, замість того, щоб копатися в сирих файлах Xray.

📝 Примітка: Панель — це не “просто екран входу”. Це адміністративна поверхня, де рішення щодо протоколу стають працюючими входами, обліковими даними клієнтів, контролем використання і видимістю.

На практиці послідовність зазвичай проста: створіть вхід, додайте ідентифікацію клієнта, експортуйте деталі з’єднання, імпортуйте їх у клієнтський додаток і поверніться пізніше для обмежень, поновлень, журналів, статистики трафіку і оновлень маршрутизації або геофайлів, якщо це потрібно. Ця операційна видимість є великою частиною того, чому панель варто використовувати.

Якщо ви продовжуєте це налаштування як серію, перший наступний посібник повинен бути збіркою VLESS + Reality для читачів у обмежувальних мережах. Це найбільш природний наступний крок, тому що він перетворює цю ментальну модель в одну конкретну конфігурацію.

Висновок

Встановлення 3x-ui не є остаточним рішенням проти цензури. Це кімната управління. Реальний результат залежить від того, що ви налаштуєте всередині нього далі. Зберігайте розділення простим: панель управління робить Xray керованим, але двигун і маршрут — вибір протоколу, транспорту і безпеки — вирішують, наскільки добре з’єднання переживає фільтрацію.

Тож зробіть чесний наступний крок і виберіть фактичний шлях, який найбільше відповідає вашим цілям. І як тільки ви серйозно налаштуєте свій вибір, стабільна інфраструктура VPS також має значення — чи то це означає AlexHost або іншого постачальника, який надає вам передбачуваний контроль над мережею і чистий доступ до брандмауера.