Verificarea porturilor deschise și în ascultare pe Linux utilizând netstat și ss

Monitorizarea porturilor deschise și ascultate pe un sistem Linux este o practică esențială pentru menținerea securității sistemului, depanarea rețelei și gestionarea eficientă a infrastructurii serverului. 🛡️ Prin verificarea regulată a porturilor care sunt deschise și a serviciilor care le utilizează, puteți să vă mențineți în fața potențialelor riscuri de securitate, să identificați încercările de acces neautorizat și să vă asigurați că sistemul dvs. nu este expus vulnerabilităților. 🔍

Înțelegerea serviciilor care sunt legate de anumite porturi ajută la detectarea configurărilor greșite sau a comportamentelor neașteptate, cum ar fi procesele necunoscute care ascultă pe porturi sensibile. Aceste cunoștințe pot reduce semnificativ șansele unei breșe de securitate prin furnizarea informațiilor necesare pentru a închide porturile inutile sau pentru a le securiza pe cele care sunt utilizate. 🚪🔒

În acest articol, vom acoperi modul de utilizare a comenzilor netstat și ss pentru a verifica porturile deschise și ascultate pe un sistem Linux.

1. Înțelegerea porturilor și a tipurilor acestora

Înainte de a ne scufunda în instrumente, este important să înțelegem tipurile de bază de porturi pe care le puteți întâlni:

- Porturi deschise: Acestea sunt porturi pe care aplicațiile ascultă în mod activ pentru conexiuni.

- Porturi de ascultare: Acestea sunt porturi la care un serviciu sau o aplicație s-a legat și așteaptă în mod activ traficul de rețea de intrare.

- Protocoale comune:

- TCP: Protocol de control al transmisiei (fiabil, bazat pe conexiune).

- UDP: User Datagram Protocol (fără conexiune, mai puțin fiabil, dar mai rapid).

2. Verificarea porturilor cu netstat

Ce este netstat?

netstat este un instrument clasic de linie de comandă care oferă statistici de rețea și informații despre conexiunile de rețea, inclusiv porturile deschise și ascultate. Deși a fost depreciat în favoarea unor instrumente mai noi precum ss, este încă utilizat pe scară largă.

Instalarea netstat

netstat face parte din pachetul net-tools. Pe distribuțiile Linux moderne, este posibil să fie nevoie să îl instalați manual:

- Debian/Ubuntu:

- CentOS/RHEL:

Utilizarea netstat pentru a verifica porturile deschise și în ascultare

Pentru a verifica toate porturile de ascultare de pe sistemul dvs., inclusiv TCP și UDP, utilizați următoarea comandă:

- –t: Afișează porturile TCP.

- –u: Afișează porturile UDP.

- –l: Afișează numai porturile de ascultare.

- –n: Afișează adresele numerice în loc să rezolve numele de gazdă și serviciile.

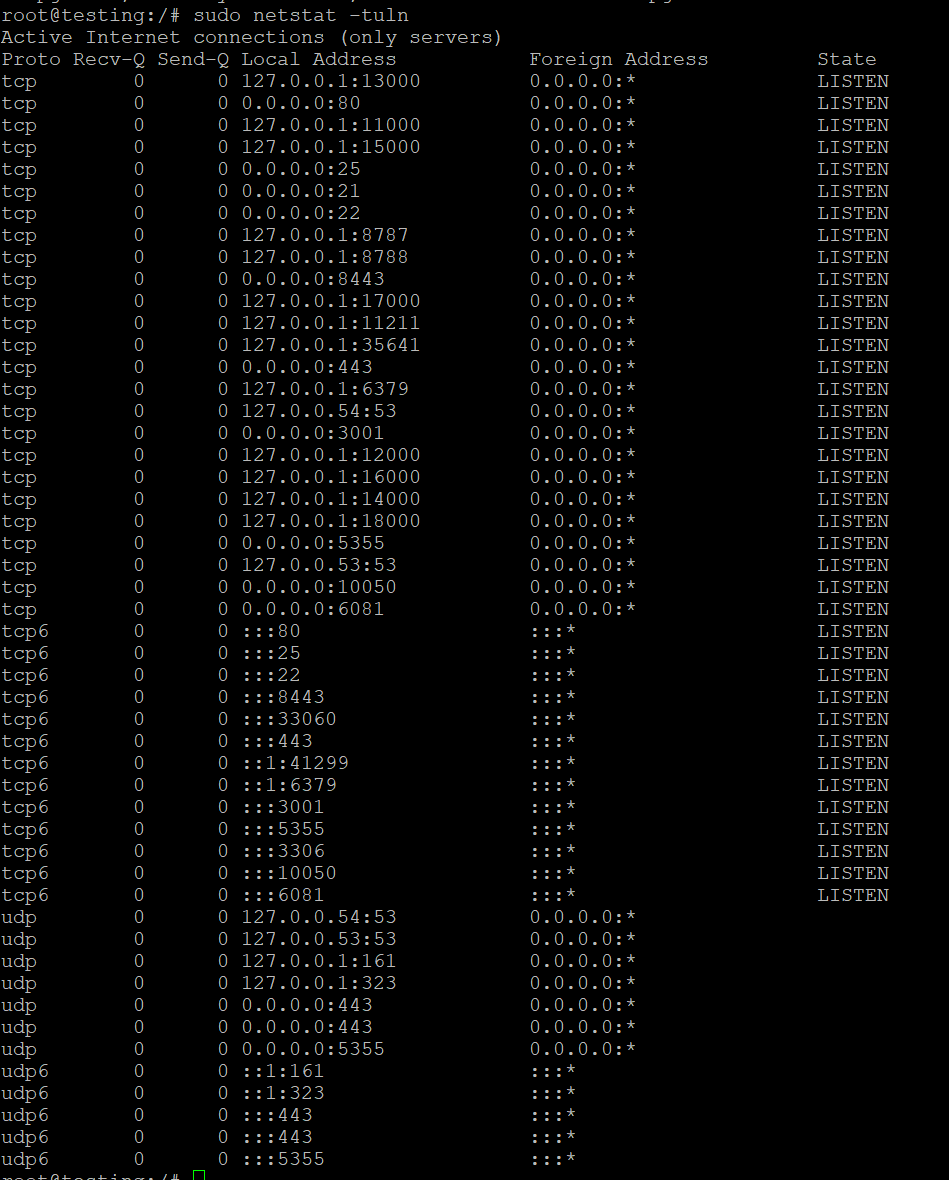

Exemplu de ieșire:

- Adresa locală: IP-ul și portul pe care este ascultat serviciul.

- Adresa străină: IP-ul și portul clientului de la distanță (pentru conexiunile active).

- State (Stare): Starea conexiunii (de exemplu, LISTEN pentru porturi deschise).

Filtrarea anumitor porturi sau servicii cu netstat

Puteți filtra rezultatul pentru a vă concentra pe anumite porturi sau servicii. De exemplu, pentru a verifica porturile legate de HTTP (portul 80):

Aceasta va afișa toate serviciile care ascultă pe portul 80.

3. Verificarea porturilor cu ss

Ce este ss?

ss este un utilitar modern care a înlocuit netstat pe multe distribuții Linux. Este mai rapid și mai eficient decât netstat, în special atunci când are de-a face cu un număr mare de conexiuni. ss poate afișa porturile deschise, informații despre socket-urile de rețea și multe altele.

Utilizarea ss pentru a verifica porturile deschise și în ascultare

Sintaxa pentru ss este destul de similară cu cea pentru netstat. Pentru a verifica toate porturile TCP și UDP aflate în ascultare, utilizați:

- –t: Afișează socluri TCP.

- –u: Afișează socket-urile UDP.

- –l: Afișează numai socket-urile în ascultare.

- –n: Afișează adresele numerice (nu rezolvă numele de gazdă).

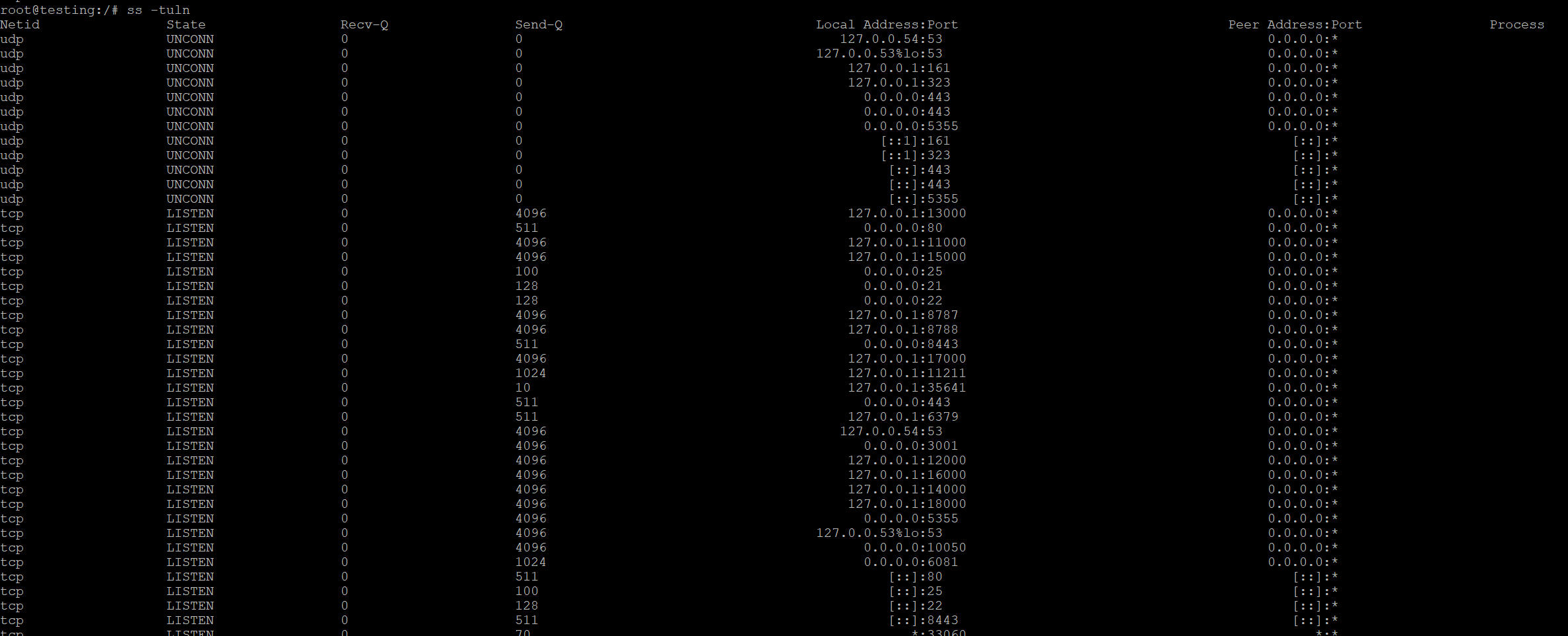

Exemplu de ieșire:

Această ieșire arată toate porturile de ascultare și starea lor (similar cu netstat).

Utilizare ss avansată

ss oferă opțiuni mai avansate pentru filtrarea și afișarea conexiunilor pe baza diferitelor criterii.

Afișați numai porturile TCP în ascultare:

Afișează numai porturile UDP în ascultare:

Afișează porturile de ascultare în funcție de ID-ul procesului (PID):

Pentru a vedea ce proces este asociat cu un port de ascultare, utilizați:

Opțiunea p arată procesul care utilizează portul, ceea ce este util pentru depanare.

4. Compararea netstat și ss

Atât netstat, cât și ss au scopuri similare, dar există diferențe care merită remarcate:

- Viteză și eficiență: ss este mai rapid decât netstat și consumă mai puține resurse. Acesta poate gestiona mai eficient un număr mare de conexiuni.

- Disponibilitate: ss este inclus implicit în majoritatea distribuțiilor Linux moderne, în timp ce netstat necesită instalarea pachetului net-tools pe unele sisteme.

- Format de ieșire: Ambele furnizează informații detaliate despre porturi și conexiuni, dar ss are mai multe opțiuni pentru filtrarea și afișarea informațiilor specifice.

Când să utilizați netstat:

- Atunci când lucrați pe sisteme Linux mai vechi.

- Când sunteți familiarizat cu sintaxa netstat și nu doriți să schimbați.

Când să utilizați ss:

- Atunci când aveți nevoie de performanțe mai bune, în special pe sisteme cu un număr mare de conexiuni.

- Pentru filtrare mai avansată și analiză de rețea.

5. Alte instrumente pentru verificarea porturilor deschise

În afară de netstat și ss, există alte instrumente pe care le puteți utiliza pentru a verifica porturile deschise și ascultate în Linux:

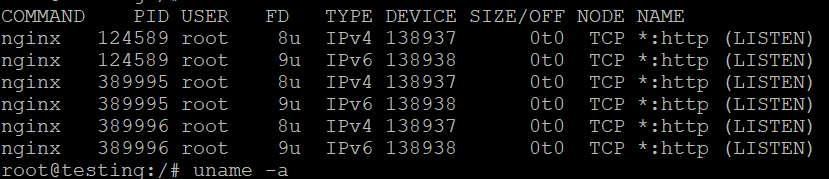

lsof listează fișierele deschise, care pot include socket-uri de rețea. Îl puteți utiliza pentru a verifica ce proces este ascultat pe un anumit port

Aceasta arată procesele care utilizează portul 80.

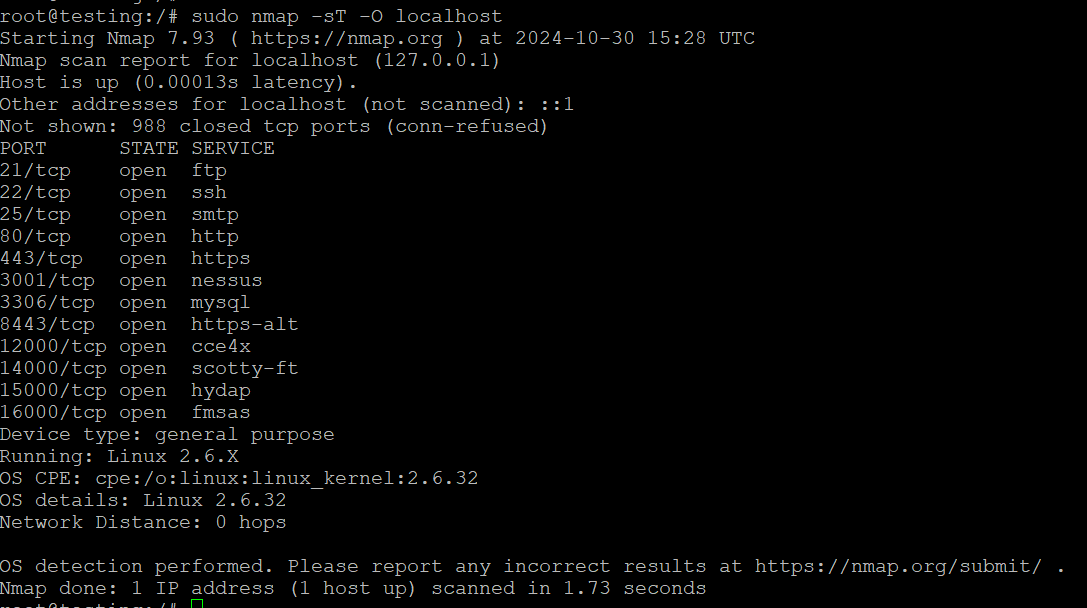

nmap este un instrument de scanare a rețelei care poate fi utilizat pentru a verifica porturile deschise pe un sistem.

Această comandă scanează porturile TCP de pe localhost.

Concluzie

Monitorizarea porturilor deschise și de ascultare este o sarcină esențială pentru administratorii de sistem, iar instrumente precum netstat și ss facilitează acest lucru. În timp ce netstat este încă utilizat pe sistemele mai vechi, ss a devenit instrumentul preferat datorită vitezei și eficienței sale. Indiferent dacă depanați probleme de rețea sau vă securizați serverul Linux, aceste instrumente vă vor ajuta să urmăriți serviciile active și să vă asigurați că porturile sunt gestionate corespunzător.

Utilizați netstat dacă sunteți mai familiarizat cu acesta sau treceți la ss pentru o monitorizare mai rapidă și mai eficientă a porturilor deschise și ascultate ale sistemului dvs.

Anunțați-mă dacă aveți nevoie de clarificări suplimentare sau de ajutor!